¿El filtrado de direcciones MAC realmente protege su wifi??

- 1497

- 104

- Adriana Tórrez

El filtrado de direcciones MAC es una de esas características controvertidas por las que algunas personas juran, mientras que otras dicen que es una pérdida completa de tiempo y recursos. Entonces, ¿cuál es? En mi opinión, son ambos, dependiendo de lo que estés tratando de lograr usandolo.

Desafortunadamente, esta característica se comercializa como una mejora de la seguridad que puede usar si es técnicamente experto y está dispuesto a esforzarse. El hecho real del asunto es que realmente no proporciona seguridad adicional y puede hacer que su red WiFi sea menos segura! No te preocupes, explicaré más sobre eso a continuación.

Tabla de contenidoSin embargo, no es completamente inútil. Hay algunos casos legítimos en los que puede usar el filtrado de direcciones MAC en su red, pero no agregará seguridad adicional. En cambio, es más una herramienta de administración que puede usar para controlar si sus hijos pueden acceder o no a Internet en ciertos momentos durante el día o si desea agregar dispositivos manualmente a su red, que puede monitorear.

No pueden ver los datos ni nada de eso, pero realmente no tienen que romper el cifrado para acceder a su red. Por qué? Porque ahora que tienen su dirección MAC, pueden falsificarla y luego enviar paquetes especiales a su enrutador llamados paquetes de disociación, que desconectará su dispositivo desde la red inalámbrica.

Luego, el dispositivo de los piratas informáticos intentará conectarse al enrutador y será aceptado porque ahora está usando su dirección MAC válida. Es por eso que dije anteriormente que esta característica puede hacer que su red sea menos segura porque ahora el hacker no tiene que molestarse en tratar de descifrar su contraseña encriptada WPA2! Simplemente tienen que fingir ser una computadora de confianza.

Nuevamente, esto puede ser hecho por alguien que poco o ningún conocimiento de las computadoras. Si solo google crack wifi usando Kali Linux, obtendrá toneladas de tutoriales sobre cómo piratear el wifi de su vecino en unos minutos. Entonces, esas herramientas siempre funcionan?

La mejor manera de mantenerse seguro

Esas herramientas funcionarán, pero no si está utilizando el cifrado WPA2 junto con una contraseña WiFi bastante larga. Es realmente importante que no use una contraseña WiFi simple y corta porque todo lo que hace un hacker cuando usa estas herramientas es un ataque de fuerza bruta.

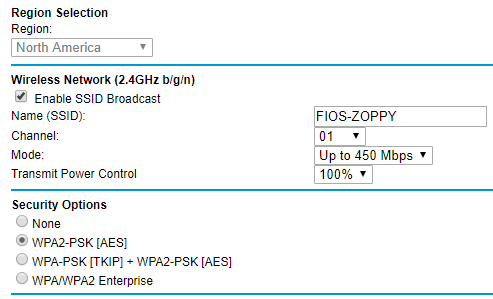

Con un ataque de fuerza bruta, capturarán la contraseña encriptada e intentarán descifrarla usando la máquina más rápida y el diccionario más grande de contraseñas que pueden encontrar. Si su contraseña es segura, la contraseña puede tardar años en romperse. Siempre trate de usar WPA2 con AES solamente. Debe evitar la opción WPA [TKIP] + WPA2 [AES], ya que es mucho menos segura.

Sin embargo, si tiene habilitado el filtrado de direcciones MAC, el hacker puede evitar todos esos problemas y simplemente tomar su dirección MAC, falsificarla, desconectarlo u otro dispositivo en su red desde el enrutador y conectarse libremente. Una vez que están dentro, pueden hacer todo tipo de daños y acceder a todo en su red.

Otras soluciones al problema

Pero algunas personas aún dirán que es muy útil controlar quién puede llegar a mi red, especialmente porque todos no saben cómo usar las herramientas que mencioné anteriormente. Ok, ese es un punto, pero una mejor solución para controlar a los extraños que desean conectarse a su red es usar una red WiFi invitada.

Casi todos los enrutadores modernos tienen una función WiFi invitada que le permitirá dejar que otros se conecten a su red, pero no dejar que vean nada en su red doméstica. Si su enrutador no lo admite, puede comprar un enrutador barato y adjuntarlo a su red con una contraseña separada y un rango de direcciones IP separadas.

También vale la pena señalar que otras "mejoras" de seguridad WiFi como deshabilitar la transmisión SSID también hará que su red sea menos segura, no más segura. Otra gente me ha dicho que intentan es usar direccionamiento de IP estática. Una vez más, mientras un hacker pueda descubrir su rango de IP de red, también puede usar cualquier dirección en ese rango en su máquina, independientemente de si ha asignado esa IP o no.

Con suerte, esto le da una idea clara de para qué puede usar el filtrado de direccionamiento MAC y qué expectativas tener. Si te sientes diferente, siéntete libre de informarnos en los comentarios. Disfrutar!

- « Se corrigió el servicio de transferencia inteligente de antecedentes no iniciará error

- Cómo convertir un servidor físico a un servidor virtual Citrix Xen (P2V) »