Cómo verificar la integridad del archivo y el directorio utilizando ayudante en Linux

- 3992

- 1220

- Berta Solano

En nuestra mega guía para endurecer y asegurar CentOS 7, bajo la sección "Proteger el sistema internamente", Una de las herramientas de seguridad útiles que enumeramos para la protección interna del sistema contra virus, raíz, malware y detección de actividades no autorizadas es AYUDANTE.

AYUDANTE (Entorno avanzado de detección de intrusos) es una herramienta de detección de intrusos de código abierto pequeña pero poderosa, que utiliza reglas predefinidas para verificar la integridad de los archivos y el directorio en sistemas operativos similares a unix como Linux. Es un binario estático independiente para configuraciones simplificadas de monitoreo del cliente/servidor.

Es rico en funciones: utiliza archivos de configuración de texto sin formato y base de datos, lo que facilita el uso; Admite varios algoritmos de resumen de mensajes, como, entre otros, MD5, SHA1, RMD160, Tiger; admite atributos de archivo comunes; También admite potentes expresiones regulares para incluir o excluir selectivamente archivos y directorios para escanear.

También se puede compilar con un soporte excepcional para la compresión GZIP, POSIX ACL, Selinux, XATTRS y atributos del sistema de archivos extendidos.

Aye funciona creando una base de datos (que es simplemente una instantánea de partes seleccionadas del sistema de archivos), a partir de las reglas de expresión regulares definidas en los archivos de configuración. Una vez que se inicializa esta base de datos, puede verificar la integridad de los archivos del sistema en su contra. Esta guía mostrará cómo instalar y usar asistente en Linux.

Cómo instalar asistente en Linux

El asistente está empaquetado en repositorios oficiales de las distribuciones de Linux convencionales, para instalarlo ejecutar el comando para su distribución utilizando un administrador de paquetes.

# APT Install Aide [en Debian/Ubuntu] # Yum Install Aide [en RHEL/CentOS] # DNF Install Aide [en Fedora 22+] # Zypper Install Aide [en OpenSuse] # AUDE EMERGE [en Gentoo]

Después de instalarlo, el archivo de configuración principal es /etc/ayudante.confusión. Para ver la versión instalada y compilar los parámetros de tiempo, ejecute el comando a continuación en su terminal:

# ADE -V

Salida de muestra

Ayudante 0.14 Compilado con las siguientes opciones: With_mmap with_posix_acl with_selinux with_prelink with_xattr with_lstat64 with_readdir64 with_zlib with_gcrypt with_audit config_file = "/etc/aide.conf "

Puede abrir la configuración con su editor favorito.

# VI /etc /ADE.confusión

Tiene directivas que definen la ubicación de la base de datos, la ubicación del informe, las reglas predeterminadas, los directorios/archivos que se incluirán en la base de datos.

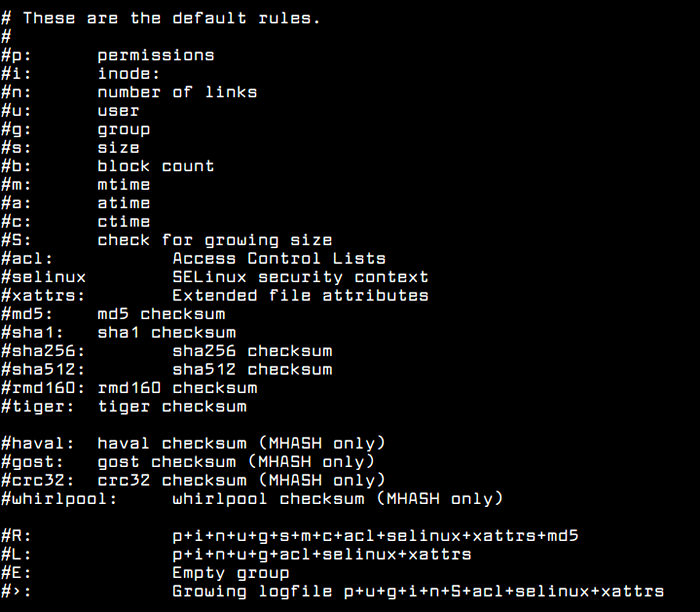

Comprender las reglas del ayudante predeterminado

Reglas de valor predeterminado del asistente

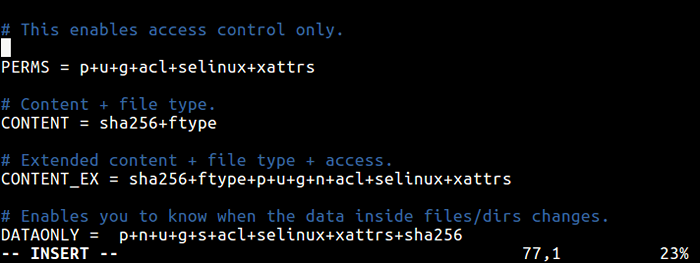

Reglas de valor predeterminado del asistente Usando las reglas predeterminadas anteriores, puede definir nuevas reglas personalizadas en el ayudante.confusión archivo por ejemplo.

Perms = P+U+G+ACL+Selinux+Xattrs

El Permanente La regla se utiliza solo para el control de acceso, detectará cualquier cambio en archivos o directorios basados en permisos de archivo/directorio, usuario, grupo, permisos de control de acceso, contexto de Selinux y atributos de archivo.

Esto solo verificará el contenido del archivo y el tipo de archivo.

Contenido = sha256+ftype

Esta es una versión extendida de la regla anterior, verifica el contenido extendido, el tipo de archivo y el acceso.

Content_ex = sha256+ftype+p+u+g+n+acl+selinux+xattrs

El De datos La regla a continuación ayudará a detectar cualquier cambio en los datos dentro de todos los archivos/directorio.

DataOnly = p+n+u+g+s+acl+selinux+xattrs+sha256

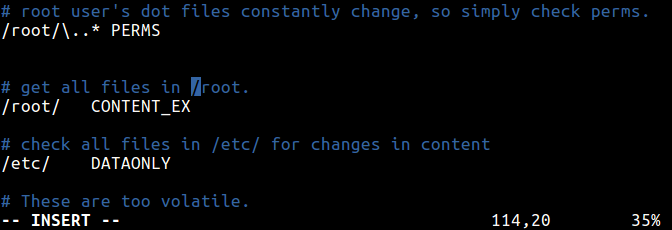

Configurar reglas de asistente

Configurar reglas de asistente Definición de reglas para ver archivos y directorios

Una vez que haya definido reglas, puede especificar el archivo y los directorios para ver. Teniendo en cuenta la regla Perms anterior, esta definición verificará las permisos para todos los archivos en el directorio raíz.

/root/\… * Perms

Esto verificará todos los archivos en el /raíz directorio para cualquier cambio.

/ root/ content_ex

Para ayudarlo a detectar cualquier cambio en los datos dentro de todos los archivos/directorio en /etc/, utilizar esta.

/ etc/ dataOnly

Configurar reglas de asistente para el sistema de archivos

Configurar reglas de asistente para el sistema de archivos Uso de ADE para verificar la integridad del archivo y el directorio en Linux

Comience por construir una base de datos con las comprobaciones que se realizarán utilizando --en eso bandera. Se espera que esto se haga antes de que su sistema esté conectado a una red.

El comando a continuación creará una base de datos que contiene todos los archivos que seleccionó en su archivo de configuración.

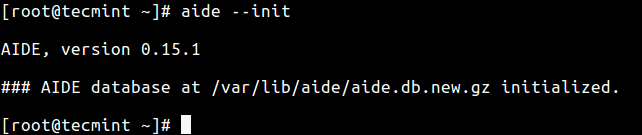

# ayudante -INIT

Inicializar la base de datos del asistente

Inicializar la base de datos del asistente Luego cambie el nombre de la base de datos a /var/lib/aide/aide.db.GZ Antes de continuar, usando este comando.

# MV/VAR/LIB/ADEDE/ADIO.db.nuevo.GZ/VAR/LIB/ADEIDA/AUDE.db.GZ

Se recomienda mover la base de datos a una ubicación segura posiblemente en un medio de solo lectura o en otras máquinas, pero asegúrese de actualizar el archivo de configuración para leerla desde allí.

Después de crear la base de datos, ahora puede verificar la integridad de los archivos y directorios utilizando el --controlar bandera.

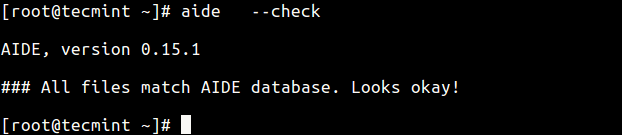

# ayudante -check

Leerá la instantánea en la base de datos y la compara con los archivos/directorios encontrados con el disco del sistema. Si encuentra cambios en lugares que puede no esperar, genera un informe que luego puede revisar.

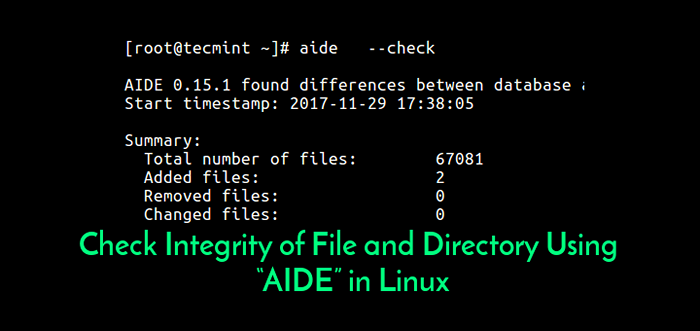

Ejecutar la verificación de integridad de archivos

Ejecutar la verificación de integridad de archivos Dado que no se han realizado cambios en el sistema de archivos, solo obtendrá una salida similar a la anterior. Ahora intente crear algunos archivos en el sistema de archivos, en áreas definidas en el archivo de configuración.

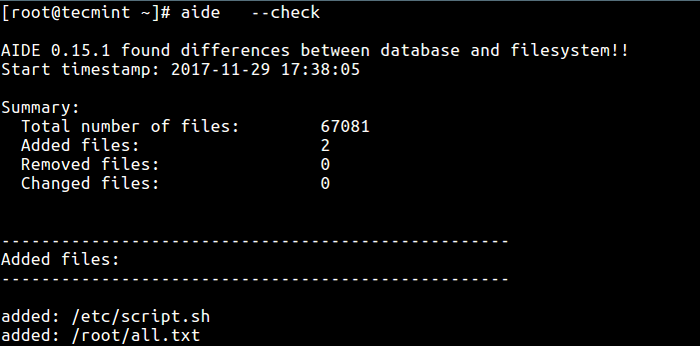

# vi /etc /script.sh # toque todo.TXT

Luego ejecute un cheque una vez más, que debería informar los archivos agregados anteriormente. La salida de este comando depende de las partes del sistema de archivos que configuró para verificar, puede ser largo tiempo extra.

# ayudante -check

Verifique los cambios del sistema de archivos

Verifique los cambios del sistema de archivos Debe ejecutar las verificaciones de Aide regularmente, y en el caso de cualquier cambio a archivos ya seleccionados o la adición de nuevas definiciones de archivos en el archivo de configuración, actualice siempre la base de datos utilizando la base de datos utilizando la base de datos --actualizar opción:

# ADE -UPDATE

Después de ejecutar una actualización de la base de datos, para usar la nueva base de datos para escaneos futuros, siempre cambie el nombre de /var/lib/aide/aide.db.GZ:

# MV/VAR/LIB/ADEDE/ADIO.db.nuevo.GZ/VAR/LIB/ADEIDA/AUDE.db.GZ

Eso es todo por ahora! Pero tome nota de estos puntos importantes:

- Una característica de la mayoría de los sistemas de detección de intrusos, el auxiliar de los sistemas inclusivos es que no proporcionarán soluciones a la mayoría de los agujeros de bucle de seguridad en un sistema. Sin embargo, ayudan a aliviar el proceso de respuesta a la intrusión ayudando a los administradores del sistema a examinar cualquier cambio en archivos/directorios del sistema. Por lo tanto, siempre debe estar atento y seguir actualizando sus medidas de seguridad actuales.

- Es muy recomendable para mantener la base de datos recién creada, el archivo de configuración y el binario de asistencia en una ubicación segura, como medios de solo lectura (posible si se instala desde la fuente).

- Para una seguridad adicional, considere firmar la configuración y/o la base de datos.

Para obtener información y configuraciones adicionales, consulte su página Man o consulte la página de inicio de Aide: http: // Aide.Fuente de la fuente.neto/

- « 12 mejores prácticas de seguridad MySQL/Mariadb para Linux

- Cómo instalar el carrito de compras X-CART en Linux »