Cómo configurar la autenticación sin contraseña SSH en RHEL 9

- 1337

- 198

- Sta. Enrique Santiago

Corto para Cubierta segura, Ssh es un protocolo de red seguro que cifra el tráfico entre dos puntos finales. Permite a los usuarios conectar y/o transferir archivos de forma segura a través de una red.

Ssh Los administradores de redes y sistemas utilizan principalmente para acceder y administrar de forma segura activos remotos como servidores y dispositivos de red a través de una red. Utiliza métodos de cifrado fuertes como AES y algoritmos de hash como Sha-2 y ECDSA Para cifrar el tráfico intercambiado entre un cliente y un sistema remoto.

[También puede que le guste: cómo asegurar y endurecer el servidor OpenSsh]

Ssh implementa dos métodos de autenticación; basado en contraseña autenticación y Llave pública autenticación. Este último es más preferido, ya que ofrece una mejor seguridad utilizando la autenticación de la clave pública que protege el sistema contra los ataques de la fuerza bruta.

Con eso en mente, demostraremos cómo puede configurar Ssh autenticación basada en la llave en Rhel 9.

Configuración del laboratorio de pruebas

Así es como se ve nuestra configuración

- Un sistema Linux/Unix (basado en Ubuntu o Rhel) en el que generaremos el par de claves. Para esta guía, estoy usando el Ubuntu distribución.

- Una instancia de RHEL 9 (esta nube es un VPS en las instalaciones o en la nube).

Paso 1: Genere el par de teclas SSH ECDSA

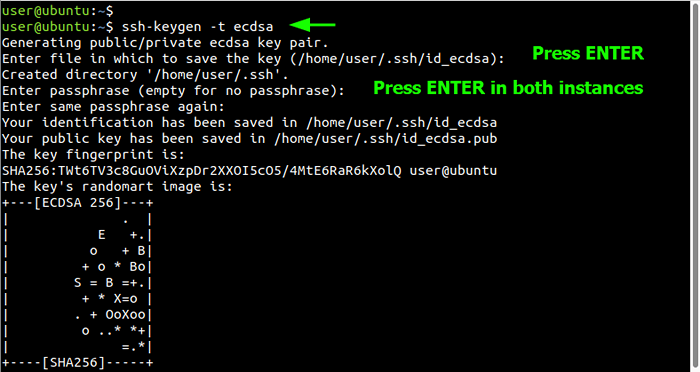

Acceda a su sistema Linux y genere el Ssh par de claves de la siguiente manera. En esta guía, generaremos el par de claves usando el ECDSA algoritmo que proporciona un mejor cifrado y seguridad.

Por lo tanto, para generar el ECDSA Par de clave, ejecute el comando:

$ ssh -keygen -t ECDSA

El comando lo guiará a través de una serie de indicaciones.

Por defecto, el par de claves se guarda en el directorio de inicio del usuario dentro del ~/.ssh directorio. Puede aceptar esto como el destino del par de teclas SSH presionando INGRESAR En el teclado, de lo contrario, puede especificar su ruta preferida. En esta guía, hemos decidido ir con la ruta predeterminada.

A continuación, se le solicitará que proporcione una frase de pases. Esta es básicamente una contraseña que deberá proporcionar al establecer una conexión con el control remoto Rhel 9 sistema. Proporciona una capa adicional de protección sobre el cifrado ofrecido por las teclas SSH.

Sin embargo, si su plan es automatizar procesos sobre el Ssh Protección o configuración de la autenticación sin contraseña, se recomienda dejar esto en blanco. Y por lo tanto, dejaremos esto en blanco por, una vez más, golpear Enter.

A continuación se muestra la salida del tiempo de ejecución del comando.

Generar el par de claves ECDSA SSH

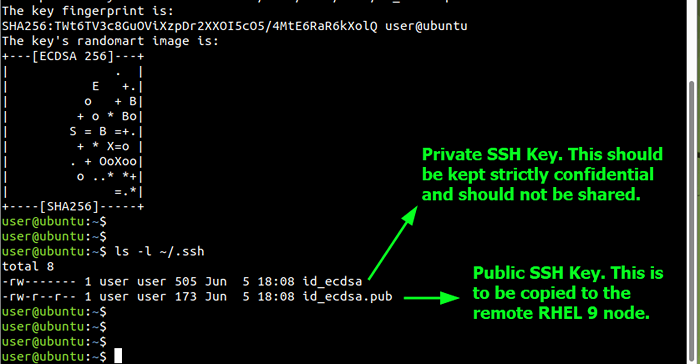

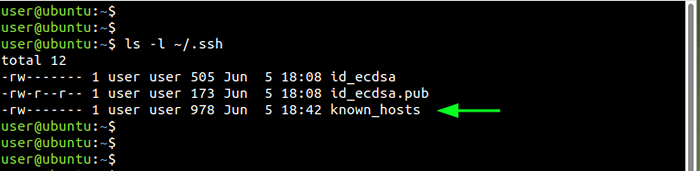

Generar el par de claves ECDSA SSH Puede echar un vistazo al par de claves SSH usando el comando LS como se muestra.

$ ls -l ~/.ssh

El ID_ECDSA es la clave privada mientras ID_ECDSA.pub es la clave pública. La clave privada siempre debe seguir siendo un secreto y no debe compartirse ni divulgarse a nadie. Por otro lado, está en libertad de compartir el público con cualquier sistema remoto al que desee conectarse.

Verifique las teclas SSH

Verifique las teclas SSH Paso 2: Copiar la tecla Pública SSH a RHEL REMITO 9

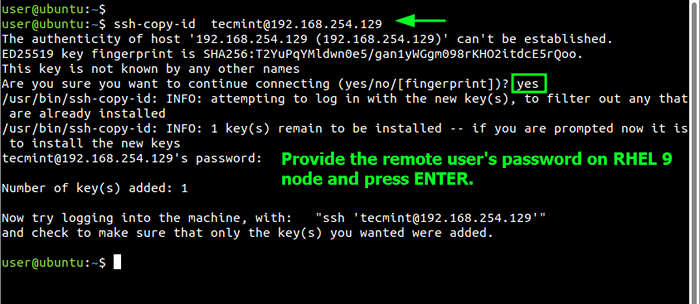

El siguiente paso es copiar la clave pública al control remoto Rhel 9 instancia. Puedes hacer esto de la manera manual o usar el SSH-Copy-ID herramienta de línea de comandos. Dado que este último es mucho más fácil y más conveniente de usar, invoquelo usando la siguiente sintaxis.

$ ssh-copy-id [correo electrónico protegido]

En nuestro caso, el comando será el siguiente donde tecmenta es el usuario de inicio de sesión regular y 192.168.254.129 es la dirección IP del usuario remoto.

$ ssh-copy-id [correo electrónico protegido]

Escriba sí para continuar conectando. Luego proporcione la contraseña del usuario remoto y presione Entrar.

Copiar la tecla SSH a RHEL 9 remoto 9

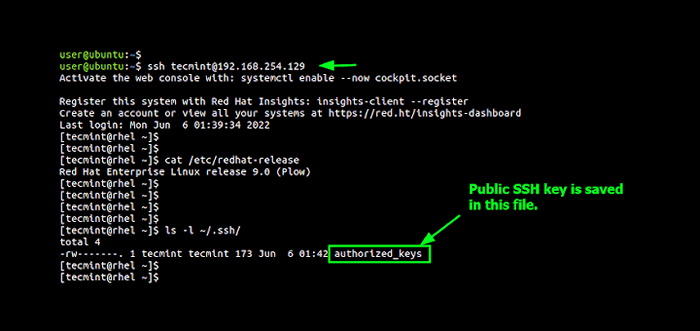

Copiar la tecla SSH a RHEL 9 remoto 9 La clave pública se copiará a la autorizado_keys archivo en el ~/.ssh Directorio del directorio de inicio del usuario remoto. Una vez que se copia la clave, ahora puede iniciar sesión en el control remoto Rhel 9 instancia utilizando la autenticación de clave pública.

NOTA: En Rhel 9, El inicio de sesión de raíz sobre SSH está deshabilitado o se niega de manera predeterminada. Esto es por buenas razones: evita que un atacante inicie sesión en el uso de la cuenta raíz que le otorgará todos los privilegios del sistema. Por lo tanto, copiar la clave pública al sistema RHEL como raíz fallará.

Habilitar el inicio de sesión de la raíz en RHEL 9

Si necesita iniciar sesión como root, debe editar la configuración SSH predeterminada de la siguiente manera.

$ sudo vim/etc/ssh/sshd_config

A continuación, configure el Permitrootlogin atribuir a Sí y guarde los cambios y salga del archivo.

Para aplicar los cambios realizados, reinicie el servicio SSH.

$ sudo systemctl reiniciar ssh

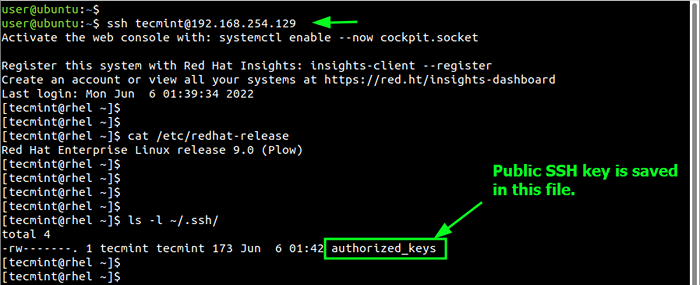

Paso 3: Verificar la autenticación de la clave pública de SSH

Ahora confirmemos la autenticación de la clave pública. Para hacer esto, inicie sesión de la siguiente manera.

$ ssh [correo electrónico protegido]

Esta vez, no se le solicitará una contraseña y se lanzará directamente al control remoto Rhel 9 concha como se muestra. También es posible que desee verificar la presencia del autorizado_keys Archivo como se mencionó anteriormente.

$ ls -l ~/.ssh

Verifique el archivo Authorized_Keys

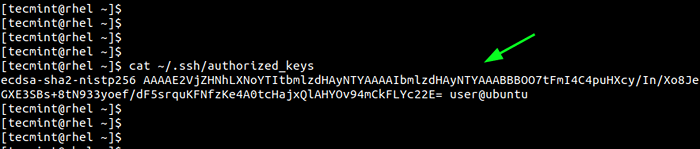

Verifique el archivo Authorized_Keys También puedes ver el criptográfico Archivo de clave pública utilizando el comando CAT.

$ Cat ~/.ssh/autorized_keys

Ver clave criptográfica

Ver clave criptográfica En el escritorio de Linux en el que generamos el Ssh claves, un archivo llamado conocido_hosts se genera en el ~/.ssh directorio. Esto contiene la huella digital de todos los servidores remotos a los que el sistema ha conectado.

Verifique el archivo conocido_hosts

Verifique el archivo conocido_hosts En esta guía, hemos configurado con éxito la autenticación basada en la tecla SSH en Rhel 9. Tus comentarios son muy bienvenidos.