Cómo habilitar SSH como root en la instancia de AWS Ubuntu

- 2650

- 707

- Claudia Baca

En general, cuando intentó acceder a una VM Ubuntu en un servidor AWS como usuario 'raíz'. Encontrarás un mensaje como este a continuación. Significa que no puede SSH en su servidor directamente usando la cuenta root, y primero, debe iniciar sesión como usuario 'Ubuntu' primero y luego usar 'sudo su -'Para obtener acceso a la raíz.

Inicie sesión como el usuario "Ubuntu" en lugar del usuario "root".Advertencia => Uno de los agujeros de seguridad más grandes que va a crear en su servidor abriendo acceso a la raíz directa. Recomendamos no hacer esto hasta una razón más específica.

Habilitar SSH como raíz en la instancia de Ubuntu EC2:

Siga los pasos a continuación para habilitar SSH como usuario raíz en las instancias de AWS Ubuntu. Los mismos pasos que puede seguir para otras instancias de AWS de las distribuciones de Linux como Centos, Rhel, LinuxMint, Debian, etc.

- SSH al servidor - Inicie sesión en su servidor con un usuario de Ubuntu y luego cambie al usuario root con el comando sudo.

ssh -i de llave privada.PEM [Correo electrónico protegido]Después de iniciar sesión exitosa a la cuenta de Ubuntu, cambia a la cuenta raíz.

sudo su - - Editar archivo autorizado_keys - Ahora editar

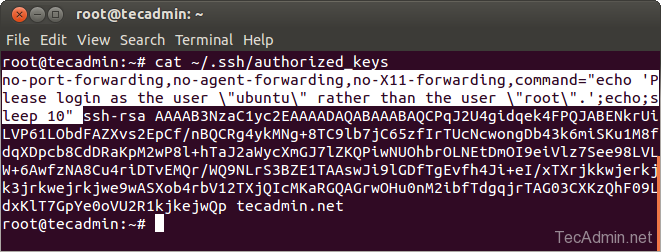

/raíz/.ssh/autorized_keysPresente la clave privada tuya. Obtendrá algo como un código con su clave.No-puerto-avance, sin agente, no-x11-forwarding, command = "echo 'por favor inicie sesión como el usuario" ubuntu "en lugar del usuario" root ".'; echo;sleep 10" ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCPqJ2U4gidqek 4FPQJABENkrUiLVP61LObdFAZXvs2EpCf/nBQCRg4ykMNg+8TC9lb7jC65zfIrTUcNcwongDb4 3k6miSKu1M8fdqXDpcb8CdDRaKpM2wP8l+hTaJ2aWycXmGJ7lZKQPiwNUOhbrOLNEtDmOI9eiV lz7See98LVLW+6AwfzNA8Cu4riDTvEMQr/WQ9NLrS3BZE1TAAswJi9lGDfTgEvfh4Ji+eI/xT Xrjkkwjerkjk3jrkwejrkjwe9wASXob4rbV12TXjQIcMKaRGQAGrwOHu0nM2ibfTdgqjrTAG 03CXKzQhF09LdxKlT7GpYe0oVU2R1kjkejwQp tecadmin.neto

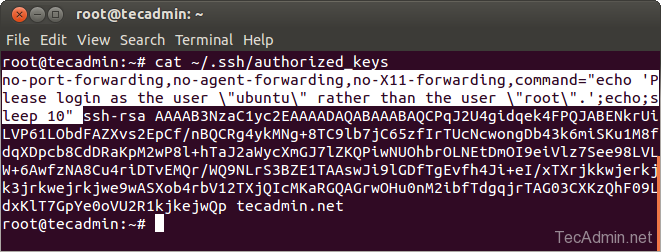

Elimine el texto resaltado del archivo autorizado_keys y su clave debe verse así. No hay espacio antes del SSH-RSA texto.

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCPqJ2U4gidqek4FPQJABENkrUiLVP61LObd FAZXvs2EpCf/nBQCRg4ykMNg+8TC9lb7jC65zfIrTUcNcwongDb43k6miSKu1M8fdqXDpcb8C dDRaKpM2wP8l+hTaJ2aWycXmGJ7lZKQPiwNUOhbrOLNEtDmOI9eiVlz7See98LVLW+6AwfzNA 8Cu4riDTvEMQrWQ9NLrS3BZE1TAAswJi9lGDfTgEvfh4Ji+eIxTXrjkkwjerkjk3jrkwejrkj we9wASXob4rbV12TXjQIcMKaRGQAGrwOHu0nM2ibfTdgqjrTAG03CXKzQhF09LdxKlT7GpYe0 oVU2R1kjkejwQp tecadmin.neto

- Guardar el archivo - Después de eliminar el texto con luz anterior del archivo autorizado_keys, guárdelo e intente ssh con la cuenta raíz.

ssh -i de llave privada.PEM [Correo electrónico protegido]Encontrará que ha iniciado sesión correctamente en el servidor con el usuario root directamente.

- « Cómo crear USB de arranque de Linux desde la línea de comandos de Linux

- Cómo instalar la lámpara rápidamente usando TaskSel en Ubuntu y LinuxMint »