Cómo recuperar los datos de Outlook utilizando Systools Outlook Recovery

- 3847

- 909

- Sra. Lorena Sedillo

Con el lanzamiento de Microsoft Outlook 2013, se han introducido muchas de las nuevas características. Con la adición de características avanzadas, la aplicación se ha vuelto más popular. Hay un gran aumento en el número de usuarios que están actualizando la aplicación desde Outlook 20102007 y versiones más bajas a Outlook 2013.

He actualizado esta aplicación a la última versión para experimentar la nueva interfaz y las funciones actualizadas. Pero, el nivel de emoción comenzó a disminuir desde el momento en que llegué a conocer la corrupción en algunos de los archivos de Outlook. No estoy seguro, pero podría haber ocurrido mientras el proceso de graduación. Cualquiera sea la razón detrás de la corrupción, la prioridad era recuperar estos archivos lo antes posible para obtener acceso a los componentes de datos.

Cómo recuperar archivos de datos de Outlook? Leer más para la solución

Sin perder el tiempo en explorar el procedimiento manual, decidí emplear la herramienta de recuperación de Outlook. Inicialmente, probé su versión de demostración que me ofreció acceder a los componentes de los archivos PST recuperados dentro del panel de herramientas. También permite convertir 25 elementos en cualquiera de los formatos de archivo PST, EML y MSG (según el criterio de selección).

El rendimiento de la versión de demostración me obligó a comprar el software con licencia. Me puse en contacto con el personal de apoyo y obtuve la clave de activación en unas horas. La herramienta solo requiere nada más que un sistema informático con especificaciones mínimas. Se admite sobre las versiones de Windows y MS Outlook debe instalarse y configurarse en la máquina.

Solución corrupta de recuperación PST

El rendimiento y el procedimiento de trabajo de la herramienta son bastante simples. Me ofreció recuperar el PST corrupto en solo unos pocos clics.

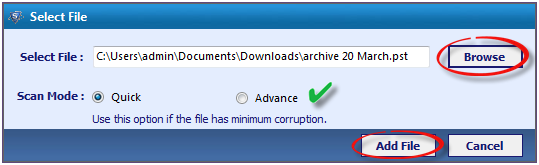

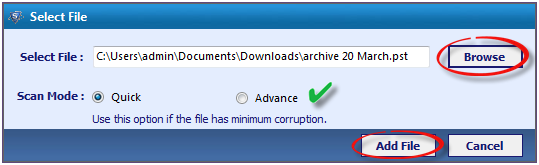

Paso 1: Agregar archivo corrupto para la recuperación

Al principio, la herramienta me pidió que agregara y cargue el archivo infectado. Después de agregar el archivo, ofrece las opciones para elegir cualquiera de los modos de escaneo para recuperar los componentes incrustados. Las dos opciones de escaneo son:

Análisis rápido: Recuperación de la corrupción mínima

Escaneo avanzado: Recuperación de la corrupción de nivel superior

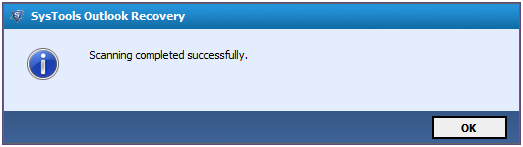

Una vez realizado el proceso de escaneo, mostrará un mensaje de intimación que dice "escaneo completado correctamente".

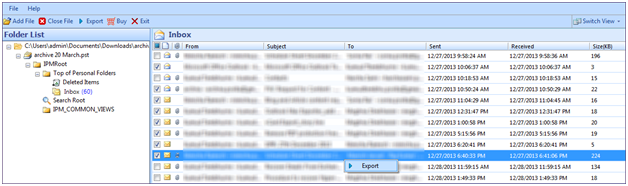

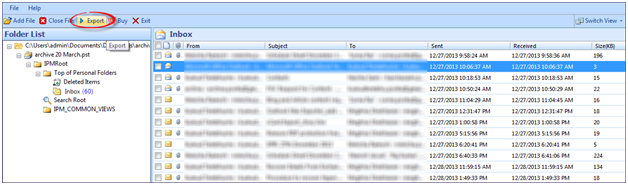

Paso 2: Exportar elementos PST selectivos o completos

Luego, el software carga todos los componentes de correo electrónico dentro de su panel para iniciar el proceso de exportación. Nuevamente, proporciona flexibilidad para elegir los elementos para la conversión a los formatos de archivo disponibles. La herramienta ofrece a:

Seleccione solo los elementos necesarios para la exportación;

Seleccione los elementos generales presentados en la herramienta para exportar.

Si selecciona exportar los componentes necesarios, haga clic en las casillas de verificación disponibles con el contenido que se muestra y haga clic derecho en cualquiera de los elementos seleccionados. Aparece el botón de exportación, haga clic en él para iniciar el proceso.

Alternativamente, si selecciona exportar componentes completos del archivo seleccionado, haga clic en la opción 'Exportar' disponible en el panel de navegación.

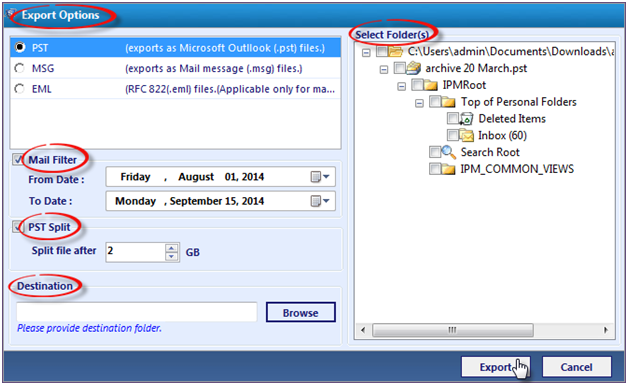

Paso 3: Seleccione entre las opciones de exportación dadas

- Además, la ventana 'Opciones de exportación' aparecerá con una variedad de opciones de conversión:

- Múltiples formatos de archivo para exportar datos; incluyendo PST, EML y MSG.

- Filtros de correo para exportar datos de período especificados al formato seleccionado.

- Opción para dividir los archivos PST en particiones más pequeñas a partir de 1 GB.

- Opción para guardar archivos con nombres adecuados mientras se exporta a EML y MSG.

- Guardar archivos en cualquier ubicación deseada en el dispositivo de almacenamiento.

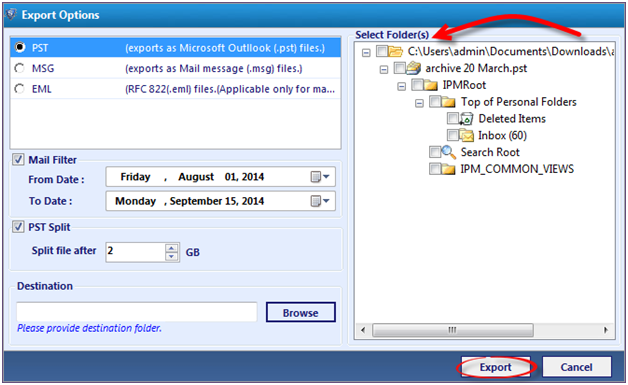

Paso 4: seleccione Carpetas completas de buzón y exporte

Además, la herramienta de recuperación de Outlook también ofrece seleccionar carpetas completas existentes dentro del buzón que se exportarán en lotes. Las carpetas deseadas se pueden seleccionar haciendo clic en las casillas de verificación disponibles.

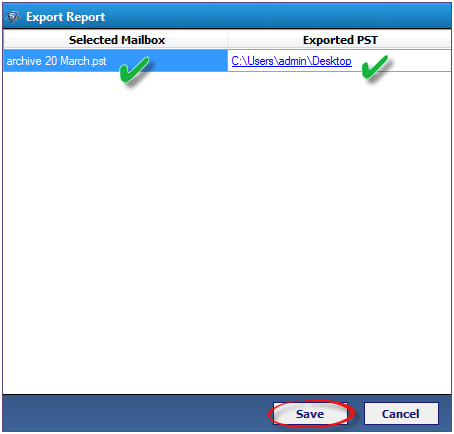

Paso 5: Informe de exportación generado por exportación y guardado

Una vez que todas las opciones se seleccionan según el requisito; La herramienta inicia el procedimiento de conversión. Una vez completado el proceso de exportación, mostrará un 'informe de exportación' que muestra la ruta de origen y destino para el archivo Outlook seleccionado y el archivo resultante respectivamente. Este archivo se puede guardar en formato de archivo CSV en la máquina.

Características flexibles de PST EML MSG

Los archivos resultantes se guardan en la máquina según el comando de usuario. Cada formato de archivo proporcionado en la herramienta atiende beneficios adicionales.

PST: Este formato de archivo está asociado con Outlook y ofrece acceso a datos a la aplicación respectiva. Exportar datos en este formato funciona para guardarlo en su formato original (como antes de la corrupción).

MSG: Proporciona el beneficio para guardar un mensaje único por archivo y es compatible con Windows Outlook. Además, guardar datos en este formato ofrece administrarlo de manera más organizada.

EML: EML acomoda múltiples ventajas y es el formato de archivo más flexible entre los tres. Se admite sobre todos los principales sistemas operativos como Mac, Windows, Linux, Android e iOS. Se puede acceder a los datos almacenados en estos archivos a través de tabletas, dispositivos de teléfono inteligente, tabletas, etc.

Sinopsis de la experiencia general con la herramienta de recuperación

De esta manera, la herramienta de recuperación de Systools Outlook me ayudó a recuperar archivos de datos PST de Outlook y también se ofreció a guardar datos en diferentes formatos de archivo. Sin embargo, este es un software de recuperación, pero ofrece una característica complementaria de la exportación de datos a formatos distintos. Estos formatos son muy apoyo en múltiples aplicaciones de correo electrónico; Tanto la web como de escritorio. El tiempo de procesamiento que toma la herramienta no es notable y depende únicamente del volumen de datos que incorpora el archivo infectado y también del nivel de corrupción.

- « Configurar el filtrado basado en Mac usando iptables en Linux

- Cómo habilitar Keepalive en Apache »