Instale y configure ConfigServer Security & Firewall (CSF) en Linux

- 2949

- 136

- Sr. Eduardo Menchaca

Si observa las publicaciones de trabajo relacionadas con TI en cualquier lugar, notará una demanda constante de profesionales de seguridad. Esto no solo significa que la ciberseguridad es un campo de estudio interesante, sino también muy lucrativo.

Con eso en mente, en este artículo explicaremos cómo instalar y configurar ConfigServer Security & Firewall (también conocido como CSF para abreviar), una suite de seguridad completa para Linux, y comparta un par de casos de uso típicos. Entonces podrás usar CSF como un firewall y un sistema de detección de fallas de intrusión/inicio de sesión para endurecer los servidores de los que es responsable.

Sin más adiós, comencemos.

Instalación y configuración de CSF en Linux

Para comenzar, tenga en cuenta que Perl y libwww es un requisito previo para instalar CSF en cualquiera de las distribuciones compatibles (Rhel y Cento, usura de apertura, Debian, y Ubuntu). Dado que debería estar disponible de forma predeterminada, no se requiere acción en su parte a menos que uno de los siguientes pasos devuelva un error fatal (en ese caso, use el sistema de gestión de paquetes para instalar las dependencias faltantes).

# yum install perl-libwww-perl # apt install libwww-perl

Paso 1 - Descargar CSF

# cd/usr/src # wget https: // descargar.configServer.com/CSF.tgz

Paso 2 - Extraiga el Tarball CSF

# Tar XZF CSF.TGZ # CD CSF

Paso 3: ejecute el script de instalación de CSF

Esta parte del proceso verificará que todas las dependencias estén instaladas, creen las estructuras y archivos de directorio necesarios para la interfaz web, detecten los puertos actualmente abiertos y le recuerde que reinicie el CSF y lfd demonios después de haber terminado con la configuración inicial.

# Instalar sh.sh # perl/usr/local/csf/bin/csftest.por favor

La salida esperada del comando anterior es el siguiente:

Pruebas IP_Tables/IPTABLE_FILTER ... OK PROBLAR IPT_LOG ... OK PRUEBA IPT_MULTIPORT/XT_MULTIPORT ... OK Probar IPT_REJECT ... OK Probar IPT_STATE/XT_STATE ... OK Probar IPT_LIMIT/XLIMIT ... OK Probar iPT_RECENT ... OK Probar txt_Connlimit ... OK Testing IPTIPT_ TOMPLETER/OLTHOWNER ... OK probando ippable_nat/ipt_dnat ... ok Resultado: el CSF debe funcionar en este servidor

Paso 4: Deshabilitar el firewall y configurar CSF

Desactivar cortafuegos Si ejecuta y configura CSF.

# SystemCTL Stop Firewalld # SystemCTL DISPLEY FireWalld

Cambiar Prueba = "1" a Prueba = "0" (de lo contrario, el lfd Daemon no se iniciará) y la lista permitió puertos entrantes y salientes como una lista separada por comas (Tcp_in y Tcp_out, respectivamente) en /etc/CSF/CSF.confusión Como se muestra en la siguiente salida:

# Bandero de prueba: habilita un trabajo cron que borra iptables en caso de # problemas de configuración cuando inicia CSF. Esto debe estar habilitado hasta que esté seguro de que el firewall funciona - yo.mi. En caso de que se bloquee de su # servidor! Entonces recuerde configurarlo en 0 y reiniciar CSF cuando esté seguro de que todo está bien. Detener el CSF eliminará la línea de /etc /crontab # # lfd no comenzará mientras esto esté habilitado Prueba = "0" # Permitir puertos TCP entrantes Tcp_in = "20,21,22,25,53,80,110,143,443,465,587,993,995" # Permitir puertos TCP salientes Tcp_out = "20,21,22,25,53,80,110,113,443,587,993,995"

Una vez que esté satisfecho con la configuración, guarde los cambios y vuelva a la línea de comando.

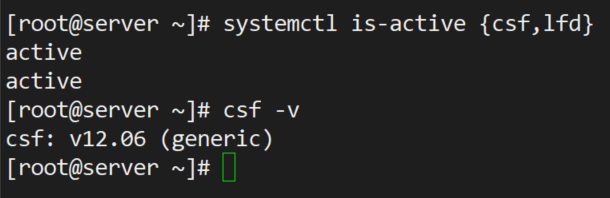

Paso 5 - Reiniciar y probar CSF

# SystemCtl reiniciar CSF, LFD # SystemCTL enable CSF, LFD # SystemCtl IS -Active CSF, LFD # CSF -V

Pruebe el firewall de seguridad de configuración

Pruebe el firewall de seguridad de configuración En este punto, estamos listos para comenzar a configurar reglas de firewall e intrusión como se discutió a continuación.

Configuración de CSF y reglas de detección de intrusos

En primer lugar, querrá inspeccionar las reglas actuales del firewall de la siguiente manera:

# CSF -L

También puede detenerlos o recargarlos con:

# csf -f # csf -r

respectivamente. Asegúrese de memorizar estas opciones: las necesitará a medida que avanza, particularmente para verificar después de hacer cambios y reiniciar CSF y lfd.

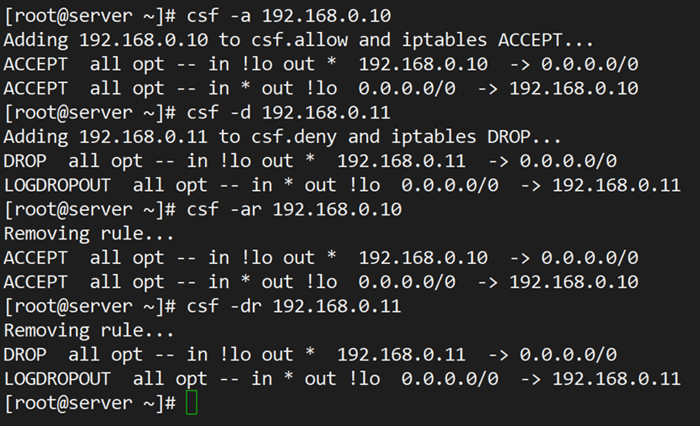

Ejemplo 1 - Permitir y prohibir direcciones IP

Para permitir conexiones entrantes de 192.168.0.10.

# CSF -A 192.168.0.10

Del mismo modo, puede negar las conexiones originadas de 192.168.0.11.

# CSF -D 192.168.0.11

Puede eliminar cada una de las reglas anteriores si desea hacerlo.

# CSF -AR 192.168.0.10 # CSF -DR 192.168.0.11

CSF permitir y negar la dirección IP

CSF permitir y negar la dirección IP Observe cómo el uso de -Arkansas o -dr anterior elimina las reglas de permitir y negar existentes asociadas con una dirección IP dada.

Ejemplo 2 - Limitar las conexiones entrantes por fuente

Dependiendo del uso previsto de su servidor, es posible que desee limitar las conexiones entrantes a un número seguro por puerto. Para hacerlo, abra /etc/CSF/CSF.confusión y buscar Connlimit. Puede especificar múltiples puertos; pares de conexiones separados por comas. Por ejemplo,

Connlimit = "22; 2,80; 10"

solo permitirá 2 y 10 Conexiones entrantes de la misma fuente a los puertos TCP 22 y 80, respectivamente.

Ejemplo 3 - Enviar alertas por correo electrónico

Hay varios tipos de alerta que puede elegir. Buscar ALERTA DE CORREO Configuración en /etc/CSF/CSF.confusión y asegúrese de que estén listos para "1" para recibir la alerta asociada. Por ejemplo,

LF_SSH_EMAIL_ALERT = "1" LF_SU_EMAIL_ALERT = "1"

hará que se envíe una alerta a la dirección especificada en Lf_alert_to Cada vez que alguien inicia sesión con éxito a través de SSH o cambia a otra cuenta utilizando SU dominio.

Opciones de configuración y uso de CSF

Estas siguientes opciones se utilizan para modificar y controlar la configuración de CSF. Todos los archivos de configuración de CSF están ubicados debajo /etc/CSF directorio. Si modifica cualquiera de los siguientes archivos, deberá reiniciar el demonio CSF para tomar cambios.

- CSF.confusión : El archivo de configuración principal para controlar CSF.

- CSF.permitir : La lista de direcciones de IP y CIDR permitidas en el firewall.

- CSF.denegar : La lista de direcciones de IP y CIDR denegadas en el firewall.

- CSF.ignorar : La lista de direcciones IP y CIDR ignoradas en el firewall.

- CSF.*ignorar : La lista de varios archivos de ignoración de usuarios, IP.

Eliminar el firewall CSF

Si desea eliminar CSF Firewall por completo, simplemente ejecute el siguiente guión ubicado en /etc/CSF/desinstalación.mierda directorio.

#/etc/csf/desinstalación.mierda

El comando anterior borrará el firewall CSF completamente con todos los archivos y carpetas.

Resumen

En este artículo hemos explicado cómo instalar, configurar y usar CSF como firewall y sistema de detección de intrusos. Tenga en cuenta que se describen más características en CSF.confusión.

Por ejemplo, si está en el negocio de alojamiento web, puede integrar CSF con soluciones de gestión como cPanel, WHM, o el conocido webmin.

¿Tiene alguna pregunta o comentario sobre este artículo?? No dude en enviarnos un mensaje usando el formulario a continuación. Esperamos con interés escuchar de usted!

- « Cómo reconfigurar el paquete instalado en Ubuntu y Debian

- Cómo nombrar o cambiar el nombre de contenedores Docker »