¿Cómo instalo y uso iptables en CentOS/RHEL 7?

- 814

- 74

- Adriana Tórrez

Los últimos sistemas operativos de Linux como Centes/Redhat 7 y Fedora 21 han dejado de usar iptables y comienzan ahora usando el firewalld dinámico de Daemon Daemon Firewalld, que proporciona un firewall administrado dinámicamente. Admite la red y las zonas para asignar un nivel de confianza a una red, conexiones e interfaces. Firewalld también proporciona una interfaz para servicios o aplicaciones para agregar reglas de firewall directamente. Este artículo lo ayudará a deshabilitar el servicio de firewalld y luego instalar y usar iptables en los sistemas CentOS y Red Hat 7. Visite aquí para leer más sobre Firewalld.

Deshabilitar el servicio de firewalld

Antes de instalar y usar los servicios iptables en los sistemas CentOS y Red Hat 7, necesitamos deshabilitar el servicio de firewalld. Para deshabilitar completamente el servicio de firewalld, use los siguientes comandos.

sudo systemctl detiene firewalld sudo systemctl máscara firewalld

Ahora revise el estado de firewalld

sudo systemctl status firewalld

cortafuegos.Servicio cargado: enmascarado (/dev/null) activo: inactivo (muerto) desde viernes 2015-02-27 11:09:37 EST; Hace 56S PID principal: 7411 (Código = Exitido, estado = 0/éxito) 27 de febrero 11:02:18 SVR10 Systemd [1]: Comenzó Firewalld - Damón de firewall dinámico. 27 de febrero 11:09:36 SVR10 Systemd [1]: Detener el firewalld - Dinamic Firewall Daemon… 27 de febrero 11:09:37 SVR10 Systemd [1]: Detenido de firewall dinámico - Daemon de firewall dinámico.

Instalar iPtables en CentOS/RHEL 7

Ahora instale el servicio IPTables usando el Administrador de paquetes YUM usando el siguiente comando.

sudo yum instalación iptables-services

Después de instalar habilitar el servicio iptable y comenzar a usar los comandos a continuación.

sudo systemCTL habilita iptables sudo systemctl iniciar iptables

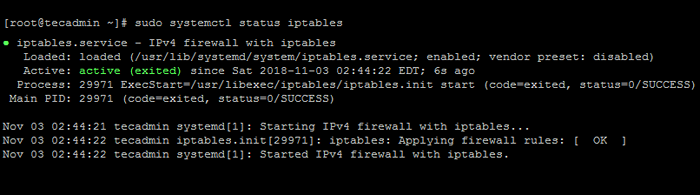

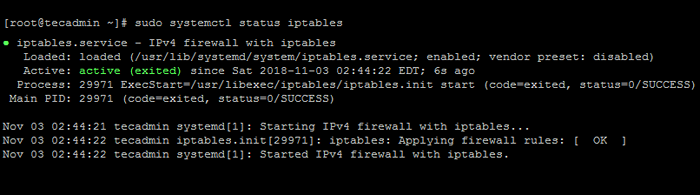

Ahora verifique el estado del servicio iptable usando el siguiente comando.

sudo systemctl status ippable

Para enumerar las reglas iptables use el siguiente comando.

sudo iptables -l

Entrada de la cadena (Aceptación de política) Target ProPT OPT Fuente Destino Aceptar todo, en cualquier lugar en cualquier lugar relacionado con el estado, Aceptar ICMP, en cualquier lugar, Acepte todo, en cualquier lugar, Acepte TCP, en cualquier lugar en cualquier lugar, estate el nuevo TCP DPT: SSH Rechazo All - en cualquier lugar en cualquier lugar que rechace con ICMP-Host Prohibited Chain Forward (Policy Acept) Destino de origen de protección de protección de protección de protección All-En cualquier lugar en cualquier lugar de rechazo con ICMP-Host Prohibited Prohibited de la cadena (Aceptación de la política) Destino de origen de la fuente de protección OPT

- « Cómo habilitar la compresión de GZIP en el servidor web NGINX

- Cómo hacer una copia de seguridad y restaurar la base de datos PostgreSQL (5 consejos) »