Cómo configurar PAM para registrar la actividad del usuario del shell de registro de auditoría

- 791

- 89

- Sr. Eduardo Menchaca

Esta es nuestra serie en curso sobre la auditoría de Linux, en esta cuarta parte de este artículo, explicaremos cómo configurar Pam para auditar de Linux tty Entrada (Actividad de usuario de registro de shell) para usuarios específicos que usan pam_tty_audit herramienta.

Linux Pam (Módulos de autenticación conectables) es un método altamente flexible para implementar servicios de autenticación en aplicaciones y varios servicios del sistema; Surgió del original Unix Pam.

Divide las funciones de autenticación en cuatro módulos de gestión principales, a saber: módulos de cuenta, módulos de autenticación, módulos de contraseña y módulos de sesión. La explicación detallada de los grupos de gestión de tesis está más allá del alcance de este tutorial.

El auditar La herramienta usa el pam_tty_audit Módulo PAM para habilitar o deshabilitar la auditoría de Tty Entrada para usuarios especificados. Una vez que un usuario está configurado para ser auditado, pam_tty_audit funciona junto con el auditar Para rastrear las acciones de los usuarios en el terminal y si está configurado, capture las teclas exacta que realiza el usuario, luego los registra en el /var/log/audit/audit.registro archivo.

Configuración de PAM para auditar la entrada TTY del usuario en Linux

Puedes configurar Pam para auditar a un usuarios en particular Tty entrada en el /etc/pam.D/System-Auth y /etc/pam.d/contraseña-autor archivos, usando la opción de habilitar. Por otro lado, como se esperaba, la desactivación lo apaga para los usuarios especificados, en el formato a continuación:

Se requiere sesión PAM_TTY_AUDIT.así que disable = nombre de usuario, nombre de usuario2 ... enable = nombre de usuario, nombre de usuario2 ..

Para activar el registro de teclas de usuario reales (incluidos espacios, espacios de retroceso, claves de retorno, la tecla de control, la tecla de eliminación y otros), agregue el log_passwd opción junto con las otras opciones, usando este formulario:

Se requiere sesión PAM_TTY_AUDIT.Entonces disable = UserName, UserName2… enable = UserName log_passwd

Pero antes de realizar cualquier configuración, tenga en cuenta que:

- Como se ve en la sintaxis anterior, puede pasar muchos nombres de usuario a la opción Habilitar o deshabilitar.

- Cualquier opción de deshabilitar o habilitar anula la opción opuesta anterior que coincide con el mismo nombre de usuario.

- Después de habilitar la auditoría TTY, se hereda por todos los procesos iniciados por el usuario definido.

- Si se activa la grabación de pulsaciones de teclas, la entrada no se registra instantáneamente, ya que TTY Auditing primero almacena las pulsaciones de teclas en un búfer y escribe el contenido del búfer a intervalos dados, o después de que el usuario auditado se inicie sesión en el /var/log/audit/audit.registro archivo.

Veamos un ejemplo a continuación, donde configuraremos pam_tty_audit Para registrar las acciones del usuario tecmenta incluyendo pulsaciones de teclas, en todas las terminales, mientras deshabilitamos la auditoría de TTY para todos los demás usuarios del sistema.

Abra estos dos archivos de configuración siguientes.

# vi /etc /pam.D/System-Auth # VI/etc/Pam.d/contraseña-autor

Agregue la siguiente línea a los archivos de configuración.

Se requiere sesión PAM_TTY_AUDIT.Entonces deshabilitar =* enable =tecmenta

Y para capturar todas las pulsaciones de teclas ingresadas por el usuario tecmenta, Podemos agregar el log_passwd Opción A Shows.

Se requiere sesión PAM_TTY_AUDIT.Entonces deshabilitar =* enable =tecmint log_passwd

Ahora guarde y cierre los archivos. Después, vea el auditar Archivo de registro para cualquier entrada TTY registrada, utilizando la utilidad de Aureport.

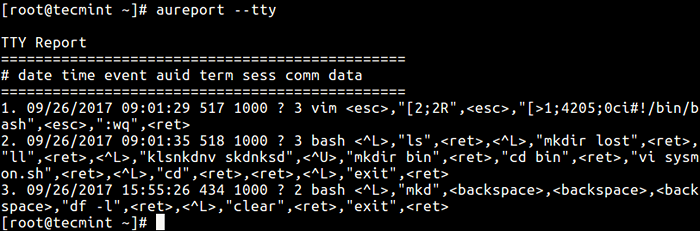

# aureport -tty

Auditoría de usuario tty en Linux

Auditoría de usuario tty en Linux De la salida anterior, puede ver al usuario tecmenta cuyo Uid es 1000 usó el editor VI/VIM, creó un directorio llamado papelera y se mudó a él, despejó la terminal y así.

Para buscar registros de entrada TTY recibidos con marcas de tiempo iguales a o después de un tiempo específico, use el -TS Para especificar la fecha/hora de inicio y -TE Para establecer la fecha/hora de finalización.

Los siguientes son algún ejemplo:

# aureport -tty -ts 25/09/2017 00:00:00 -te 26/09/2017 23:00:00 # aureport --tty -ts this -week

Puedes encontrar más información, en el pam_tty_audit página del hombre.

# hombre pam_tty_audit

Echa un vistazo a los siguientes artículos útiles.

- Configurar "sin contraseña de autenticación de teclas SSH" con masilla en servidores Linux

- Configuración de la autenticación basada en LDAP en Rhel/Centos 7

- Cómo configurar la autenticación de dos factores (Google Authenticator) para inicios de sesión SSH

- Inicio de sesión sin contraseña de SSH usando SSH Keygen en 5 sencillos pasos

- Cómo ejecutar el comando 'sudo' sin ingresar una contraseña en Linux

En este artículo, describimos cómo configurar PAM para la auditoría de la entrada para usuarios específicos en CentOS/RHEL. Si tiene alguna pregunta o ideas adicionales para compartir, use el comentario de abajo.

- « TMOUT - SHELL LINUX AUTO SHELL cuando no haya actividad

- Instale un servidor de correo completo con Postfix y Webmail en Debian 9 »