Cómo instalar MOD_SSL en RHEL 8 / CentOS 8 con HTTPD Apache Webserver

- 5030

- 737

- Sta. Enrique Santiago

El mod_ssl El módulo proporciona SSL V3 y TLS V1.X soporte para el servidor Apache HTTP. Este artículo le proporciona un paso a paso básico mod_ssl Configuración en el servidor RHEL 8 / CentOS 8 Linux con httpd Servidor web de Apache.

En este tutorial aprenderás:

- Cómo instalar

mod_ssl - Cómo habilitar

mod_ssl - Cómo crear un certificado autofirmado

- Cómo incluir el certificado SSL existente en

httpdconfiguración - Cómo redirigir todo el tráfico HTTP no SSL a HTTPS

Básico

Básico mod_ssl Configuración del módulo en RHEL 8 / CentOS 8 con Apache WebServer Requisitos y convenciones de software utilizados

| Categoría | Requisitos, convenciones o versión de software utilizada |

|---|---|

| Sistema | RHEL 8 / CENTOS 8 |

| Software | mod_ssl-2.4.35-6.El8 |

| Otro | Acceso privilegiado a su sistema Linux como root o a través del sudo dominio. |

| Convenciones | # - requiere que los comandos de Linux dados se ejecuten con privilegios raíz directamente como un usuario raíz o mediante el uso de sudo dominiops - Requiere que los comandos de Linux dados se ejecuten como un usuario regular no privilegiado |

Cómo instalar MOD_SSL en RHEL 8 / CENTOS 8 Paso a paso Instrucciones

Este artículo supone que ya ha realizado una instalación y configuración básicas de Apache Webserver en su servidor Rhel 8 / CentOS 8.

- Instalar

mod_sslmódulo.El primer paso es instalarmod_sslmódulo usandoDNFdominio:# DNF Instalar mod_SSL

- Permitir

mod_sslmódulo. En caso de que haya instaladomod_ssl, El módulo aún no está habilitado. Para probar simod_sslestá habilitado ejecutar:# apachectl -m | Grep SSL

En caso de que no vea la salida del comando anterior su

mod_sslno está habilitado. Para habilitar elmod_sslmódulo reiniciar suhttpdServidor web de Apache:# SystemCTL reiniciar httpd # apachectl -m | GREP SSL SSL_MODULE (compartido)

- Abra el puerto TCP 443 para permitir el tráfico entrante con

httpsprotocolo:# firewall-cmd --zone = public --permanent --add-service = https éxito # firewall-cmd-reelaboración éxito

NOTA

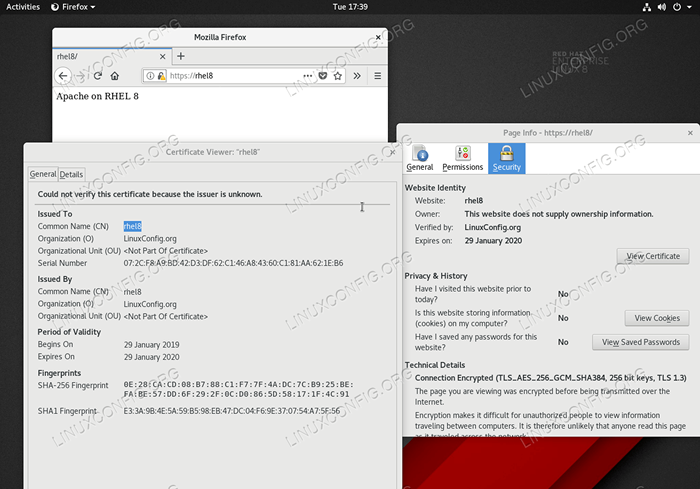

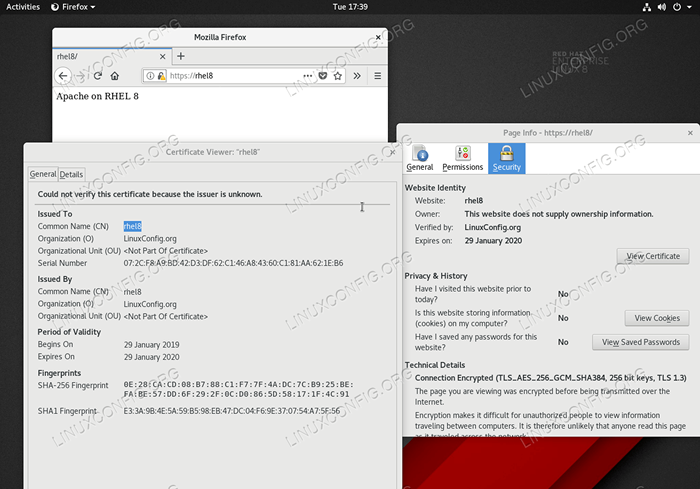

En este punto, debería poder acceder a su servidor web de Apache a través del protocolo HTTPS. Navegue por su navegador ahttps: // Your-server-ipohttps: // su servidor-hostnamepara confirmarmod_sslconfiguración. - Generar certificado SSL. En caso de que aún no posea los certificados SSL adecuados para su servidor, use el siguiente comando para generar un nuevo certificado autofirmado.

Por ejemplo, generemos un nuevo certificado autofirmado para el host

rhel8Con 365 días de vencimiento:# OpenSSL REQ -NewKey RSA: 2048 -nodes -keyout/etc/pki/tls/private/httpd.Key -x509 -days 365 -out/etc/pki/tls/certs/httpd.CRT Generación de una clave privada RSA ... +++++ ... +++++ escribiendo nueva clave privada para '/etc/pki/tls/private/httpd.clave '------ Está a punto de que se le pida que ingrese información que se incorporará a su solicitud de certificado. Lo que está a punto de ingresar es lo que se llama un nombre distinguido o un DN. Hay bastantes campos, pero puede dejar algo de blanco para algunos campos, habrá un valor predeterminado, si ingresa '.', el campo se dejará en blanco. ----- Nombre del país (código de 2 letras) [xx]: Nombre de estado o provincia de AU (nombre completo) []: Nombre de la localidad (por ejemplo, ciudad) [Ciudad predeterminada]: Nombre de la organización (por ejemplo, Compañía) [Compañía predeterminada Ltd]: LinuxConfig.orgrhel8 Dirección de correo electrónico []:

Después de la ejecución exitosa del comando anterior, se crearán los siguientes dos archivos SSL:

# ls -l/etc/pki/tls/private/httpd.clave/etc/pki/tls/certs/httpd.CRT -RW-R-R--. 1 raíz de la raíz 1269 29 de enero 16:05/etc/pki/tls/certs/httpd.CRT -RW-------. 1 raíz de la raíz 1704 29 de enero 16:05/etc/pki/tls/private/httpd.llave

- Configurar el servidor web de Apache con nuevos certificados SSL.Para incluir su certificado SSL recién creado en la configuración de servidor web de Apache, abra el

/etc/httpd/conf.D/SSL.confusiónArchivo con privilegios administrativos y cambie las siguientes líneas:De: SSLCertificateFile/Etc/PKI/TLS/Certs/Localhost.CRT SSLCertificAtekeyFile/etc/PKI/TLS/Private/Localhost.Clave para: SSLCertificateFile/Etc/PKI/TLS/Certs/httpd.CRT SSLCertificAtekeyFile/Etc/Pki/TLS/Private/httpd.llave

Una vez listo recargar el

httpdServidor web Apache:# SystemCTL Recargar httpd

- Pon a prueba tu

mod_sslconfiguración navegando por el navegador web ahttps: // Your-server-ipohttps: // su servidor-hostnameUrl. - Como paso opcional, redirige todo el tráfico HTTP a HTTPS.T hágalo crear un nuevo archivo

/etc/httpd/conf.d/redirect_http.confusiónCon un contenido siguiente:

CopiarServerName RHEL8 Redirección permanente/https: // rhel8/Para aplicar el cambio recargar el

httpddemonio:# SystemCTL Recargar httpd

La configuración anterior redirigirá cualquier tráfico entrante de

http: // rhel8ahttps: // rhel8Url. Para obtener más información sobre la configuración de TLS/SSL en el servidor Rhel Linux, visite nuestro cómo configurar SSL/TLS con Apache Httpd en la guía Red Hat.

Tutoriales de Linux relacionados:

- Cosas para instalar en Ubuntu 20.04

- Cómo configurar un servidor OpenVPN en Ubuntu 20.04

- Cómo generar un certificado SSL autofirmado en Linux

- Cosas que hacer después de instalar Ubuntu 20.04 fossa focal Linux

- Una introducción a la automatización, herramientas y técnicas de Linux

- Prueba de clientes HTTPS utilizando OpenSSL para simular un servidor

- Cosas para instalar en Ubuntu 22.04

- Ubuntu 20.04 WordPress con instalación de Apache

- Mint 20: Mejor que Ubuntu y Microsoft Windows?

- Cosas que hacer después de instalar Ubuntu 22.04 Jellyfish de Jammy ..

- « Cómo instalar y configurar el motor Docker-CE/Moby en Fedora 32

- Cómo reiniciar la GUI en Ubuntu 20.04 fosa focal »