Cómo proteger los enlaces duros y simbólicos en CentOS/RHEL 7

- 2024

- 318

- Sra. Lorena Sedillo

En Linux, los enlaces duros y suaves se hacen referencia a archivos, que son muy importantes, si no están protegidos muy bien, cualquier vulnerabilidad en ellos puede ser explotada por usuarios o atacantes maliciosos del sistema.

Una vulnerabilidad común es la carrera simbólica. Es una vulnerabilidad de seguridad en el software, que se produce cuando un programa crea archivos inseguamente (especialmente archivos temporales), y un usuario de sistema malicioso puede crear un enlace simbólico (suave) a dicho archivo.

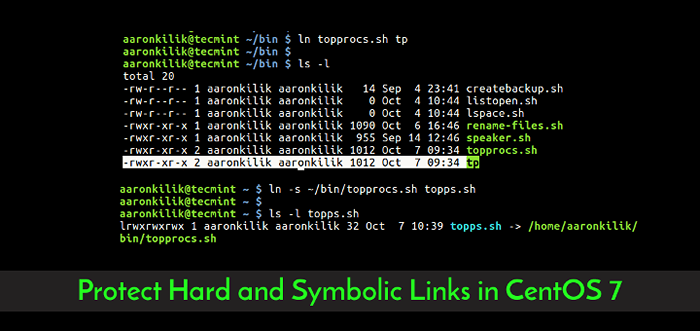

Leer también: Cómo crear un enlace duro y simbólico en Linux

Esto es prácticamente sucedido; Un programa verifica si existe un archivo temperno o no, en caso de que no sea así, crea el archivo. Pero en ese corto período de tiempo entre verificar el archivo y crearlo, un atacante posiblemente puede crear un enlace simbólico a un archivo y no se le permite acceder.

Entonces, cuando el programa se ejecuta con privilegios válidos crea el archivo con el mismo nombre que el creado por el atacante, literalmente crea el archivo objetivo (vinculado) que el atacante tenía la intención de acceder. Esto, por lo tanto, podría darle al atacante una ruta a robar información confidencial de la cuenta raíz o ejecutar un programa malicioso en el sistema.

Por lo tanto, en este artículo, le mostraremos cómo asegurar enlaces duros y simbólicos de usuarios o hackers maliciosos en CentOS/RHEL 7 distribuciones.

En CentOS/RHEL 7 existe una característica de seguridad vital que solo permite que los enlaces se creen o sigan los programas solo si se cumplen algunas condiciones como se describe a continuación.

Para enlaces duros

Para que un usuario del sistema cree un enlace, una de las siguientes condiciones debe cumplirse.

- el usuario solo puede vincular a los archivos que posee.

- El usuario primero debe haber leído y escritura de acceso a un archivo, al que quiere vincular.

Para enlaces simbólicos

Los procesos solo pueden seguir los enlaces que están fuera de los directorios de escritura (a otros usuarios se les permite escribir) que tienen bits pegajosos, o uno de los siguientes debe ser cierto.

- El proceso que sigue al enlace simbólico es el propietario del enlace simbólico.

- El propietario del directorio también es el propietario del enlace simbólico.

Habilitar o deshabilitar la protección en enlaces duros y simbólicos

Es importante destacar que, por defecto, esta función está habilitada utilizando los parámetros del kernel en el archivo /usr/lib/sysctl.D/50 deformento.confusión (valor de 1 significa habilitar).

FS.protegido_hardlinks = 1 fs.protegido_symlinks = 1

Sin embargo, por una razón u otra, si desea deshabilitar esta función de seguridad; Crea un archivo llamado /etc/sysctl.D/51-No-Protect Links.confusión con estas opciones de núcleo a continuación (valor de 0 significa deshabilitar).

Tome nota de eso 51 en el nombre de archivo (51-no-protección enlaces.confusión), debe leerse después del archivo predeterminado para anular la configuración predeterminada.

FS.protegido_hardlinks = 0 FS.protegido_symlinks = 0

Guarde y cierre el archivo. Luego use el comando a continuación para efectuar los cambios anteriores (este comando realmente carga la configuración de cada archivo de configuración del sistema).

# sysctl --system o # sysctl -p #on sistemas más antiguos

También le gustaría leer estos siguientes artículos.

- Cómo proteger contraseña un archivo VIM en Linux

- 5 comandos 'chattr' para hacer que los archivos importantes sean inmutables (inmutables) en Linux

Eso es todo! Puede publicar sus consultas o compartir cualquier pensamiento relacionado con este tema a través del formulario de comentarios a continuación.

- « Cómo crear enlaces duros y simbólicos en Linux

- Cómo hacer que el archivo y el directorio no se puedan ser innegable, incluso por root en Linux »