Cómo saber si su computadora está siendo monitoreada

- 1387

- 277

- Adriana Tórrez

Saber que alguien está monitoreando su computadora es bastante aterrador, pero tal vez sea aún más aterrador sin saber cómo saber si está sucediendo incluso. Pero sucede, y bien podría pasarte a ti también si no lo estás bloqueando activamente.

Si alguien está monitoreando su computadora, podría haberlo estado haciendo durante algún tiempo y podría haber visto mucho de lo que estaba haciendo. Es posible que hayan robado las contraseñas que escribió, los datos bancarios que abrió en su navegador, fotos almacenadas en el teléfono que conectó ... la lista continúa.

Tabla de contenido

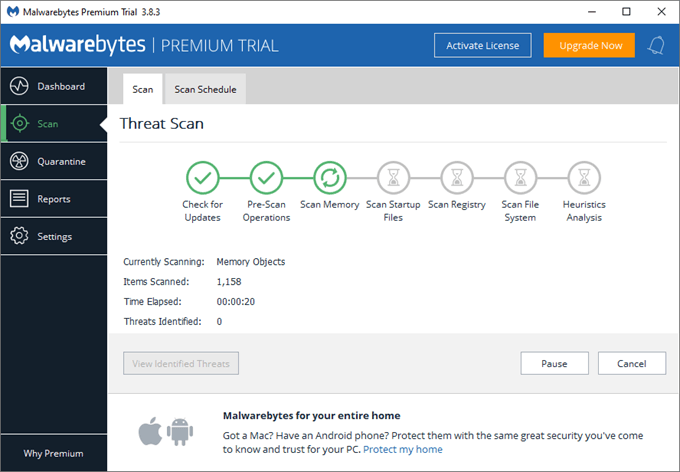

Se le alertará cada vez que el programa encuentre una violación, y generalmente puede habilitar un bloque para evitar que vuelva a suceder o se le dirá que el programa ya lo ha bloqueado para usted.

Por ejemplo, si un keylogger ha estado enviando sus pulsaciones de teclas a un hacker en otro país, la herramienta anti-spyware probablemente lo bloqueará y luego le dirá que sí.

Consejo: Se recomienda instalar la prueba gratuita del programa que elija de la lista anterior. Todos ellos son gratuitos en su mayor parte, pero si desea más funciones (una de las cuales podría atrapar su computadora de forma remota), es posible que necesite obtener la versión completa. Instalar la prueba le da una idea de las características adicionales.

Ver conexiones activas a Internet

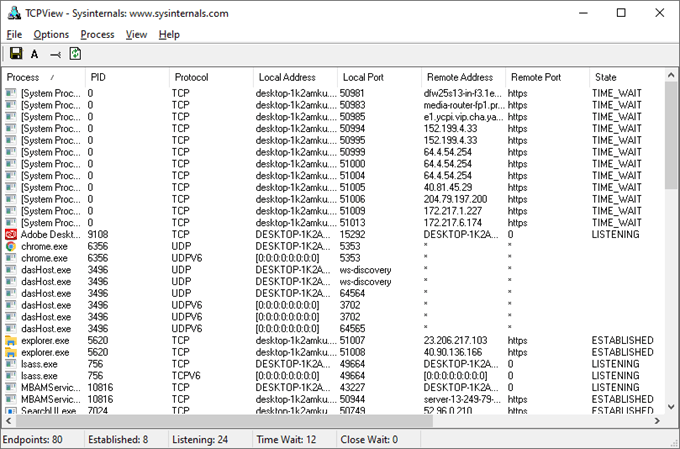

La siguiente mejor manera de ver si alguien está monitoreando su computadora es ver todas las conexiones activas que su computadora está haciendo con algo en Internet.

TCPVIEW es una excelente manera de hacerlo en Windows. Es bastante sencillo porque ves qué proceso en tu computadora está conectado a una dirección remota específica. Dado que puede haber muchas entradas aquí, es mejor cerrar su navegador web y cesar la mayor actividad de Internet como pueda. Luego ordene la lista por Puerto remoto para encontrar algo fuera de lugar.

Si TCPVIEW muestra que su computadora se está monitoreando de forma remota, haga clic con el botón derecho en el proceso para finalizar la conexión y luego investigue un poco para aprender cómo llegó a su computadora para que sepa cómo eliminarlo para bien.

El analizador de paquetes de Wireshark es otra opción que también se ejecuta en Macs, pero la curva de aprendizaje es bastante alta.

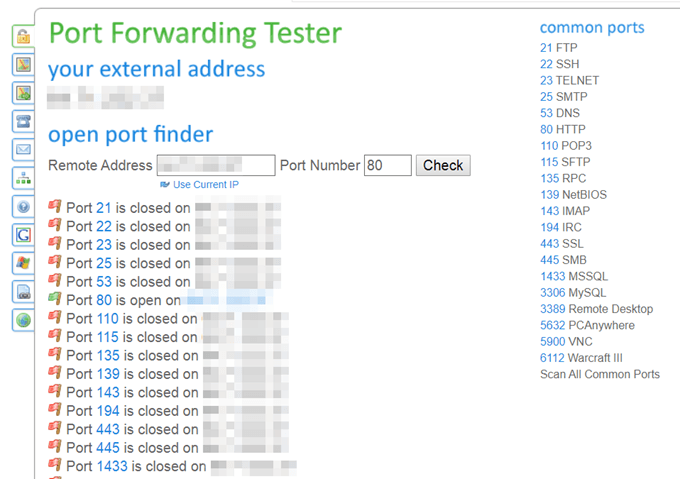

Verifique los puertos abiertos

Su computadora se conecta a Internet a través de puertos de red. Los comunes incluyen puertos 80, 21 y 443. Pero dependiendo de lo que haya instalado en su computadora y si tiene las reglas de reenvío de puertos configuradas, podría haber muchos más puertos abiertos.

El problema con tener muchos puertos abiertos (o específicos que no está usando) es que alguien podría aprovecharlos para comunicarse con su computadora de forma remota para enviar/recibir virus y otros archivos, contraseñas, imágenes, etc.

Use un verificador de puertos como este para escanear los puertos en su red. Puede cerrar los puertos iniciando sesión en su enrutador o bloqueándolos con un programa de firewall.

Consejo: Un enrutador puede rastrear y monitorear la actividad de Internet. Si eres un administrador en tu red y quieres hacerlo, asegúrese de consultar ese artículo.

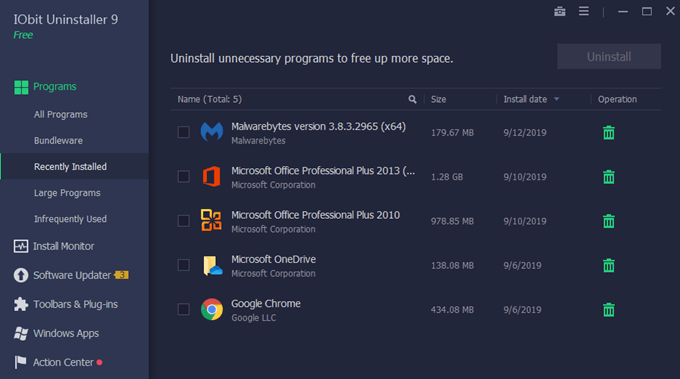

Revisar programas instalados

Una forma común en que una computadora comienza a ser monitoreada de forma remota es a través de malware. Tal vez instaló un programa en el que se pretendía usar o que usa activamente, o tal vez el programa se instaló como paquete y ni siquiera sabe que está allí.

De todos modos, debe verificar los programas que están instalados actualmente. Si hay aplicaciones que no reconoce o programas que ya ni siquiera usa, elimínelas de inmediato. Una de las mejores maneras de hacerlo es con Iobit Uninstaler.

Verifique la seguridad de Wi-Fi

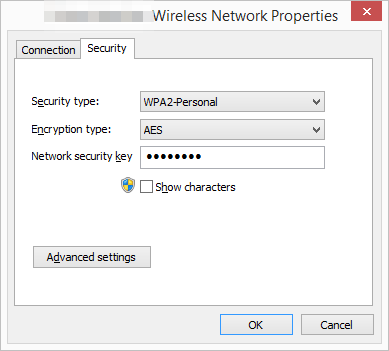

No todas las redes Wi-Fi requieren una contraseña, especialmente los puntos de acceso público. Si está utilizando una computadora portátil o un escritorio con Wi-Fi, verifique la red con la que está conectado para ver si es seguro.

Si bien esto no explica exactamente de inmediato que su computadora está siendo monitoreada, hace que sea más probable si una contraseña no es necesaria para usarla. Una red Wi-Fi abierta y sin cifrar significa que alguien más en esa red tiene muchas más posibilidades de ver que está conectado y monitoreando su tráfico inalámbrico para recoger cosas como las contraseñas de su tipo en los sitios web, las imágenes que sube en línea, etc.

Consulte cómo ver contraseñas WiFi guardadas en Windows para obtener instrucciones sobre la ubicación del área de Windows que muestra la seguridad de Wi-Fi.

Es posible que se requiera monitorear su computadora

¿No es un pensamiento aterrador?! Es importante darse cuenta de que, dependiendo de su situación, puede haber reglas establecidas que exigen que se vean sus actividades. Si es así, es probable que sea poco que pueda hacer para detenerlo.

Por ejemplo, si usa una computadora en el trabajo, probablemente haya una política de monitoreo de empleados que debe ser confirmada para fines de seguridad. Esto podría significar que están observando no solo lo que haces en la web, sino también lo que se conecta a tu computadora, qué programas abre, con qué frecuencia usa cada aplicación, con qué frecuencia su computadora se va a dormir, etc.

Si esto le está sucediendo, es probable que no haya mucho que pueda hacer porque probablemente no pueda instalar software anti-seguimiento o eliminar programas de la máquina.

Es común que las empresas incluyan sus propios bloqueadores de spyware, detectores de virus y otras herramientas para proteger todas las computadoras y otros recursos de la compañía. Por lo tanto, probablemente no necesite preocuparse por instalar algo en su computadora individual (a menos que trabaje en el departamento de TI) si le preocupa el monitoreo externo mientras está en el trabajo.