Cómo rastrear la actividad de la computadora y el usuario de Windows

- 1885

- 162

- Eduardo Tapia

Hay muchas razones para rastrear la actividad del usuario de Windows, incluido el monitoreo de la actividad de sus hijos en Internet, la protección contra el acceso no autorizado, la mejora de los problemas de seguridad y la mitigación de amenazas internas.

Aquí discutirá las opciones de seguimiento para una variedad de entornos de Windows, incluida su PC en casa, seguimiento de usuarios de redes de servidor y grupos de trabajo.

Tabla de contenido

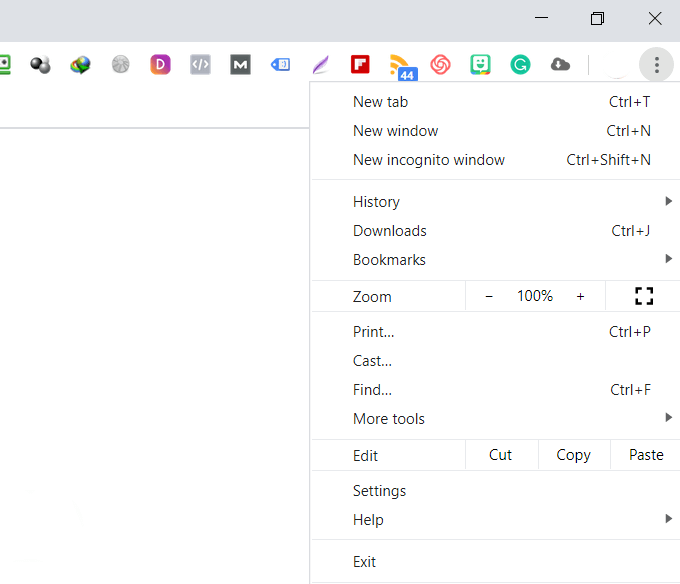

- Otra forma de acceder al historial de su computadora en Chrome es usar el CTRL + H atajo.

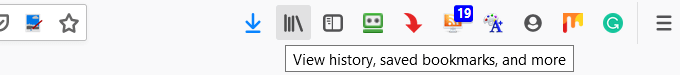

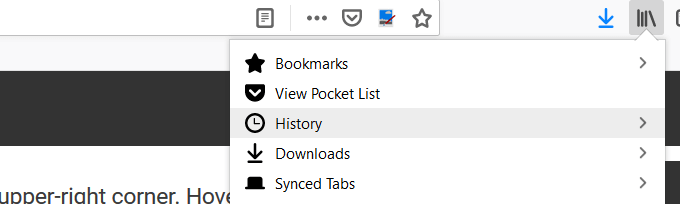

- En Firefox, navegue al icono en la barra superior que se parece a la imagen a continuación y haga clic en ella.

- Luego haga clic Historia.

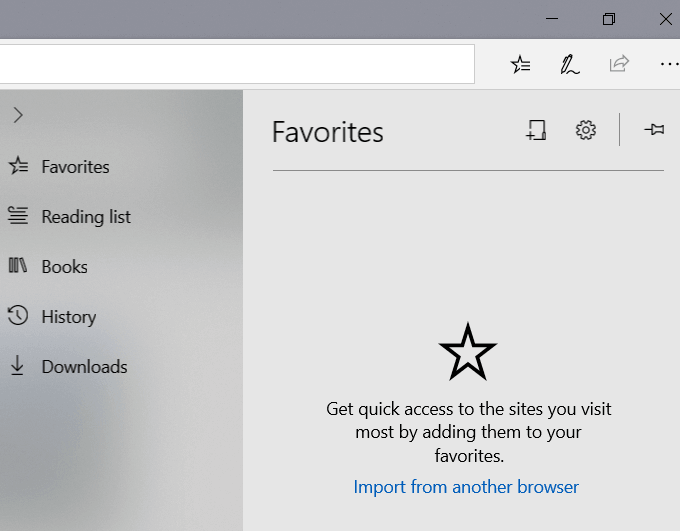

- En Microsoft Edge, en la esquina superior derecha de la ventana, busque y haga clic en el ícono de la estrella de disparo. Luego haga clic en Historia.

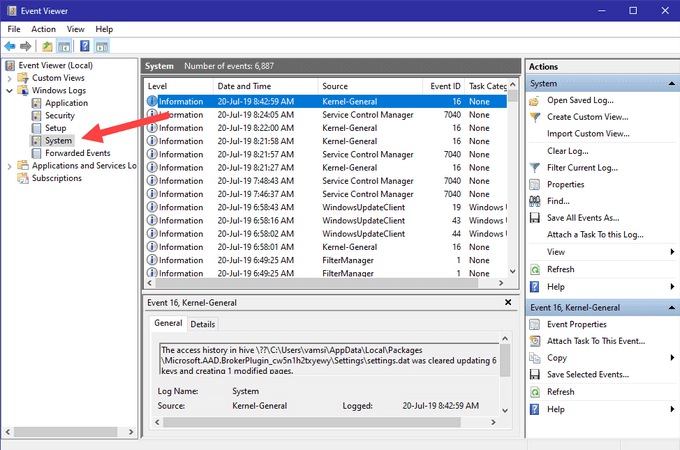

Eventos de Windows

Windows realiza un seguimiento de toda la actividad del usuario en su computadora. El primer paso para determinar si alguien más está usando su computadora es identificar los tiempos en que estaba en uso.

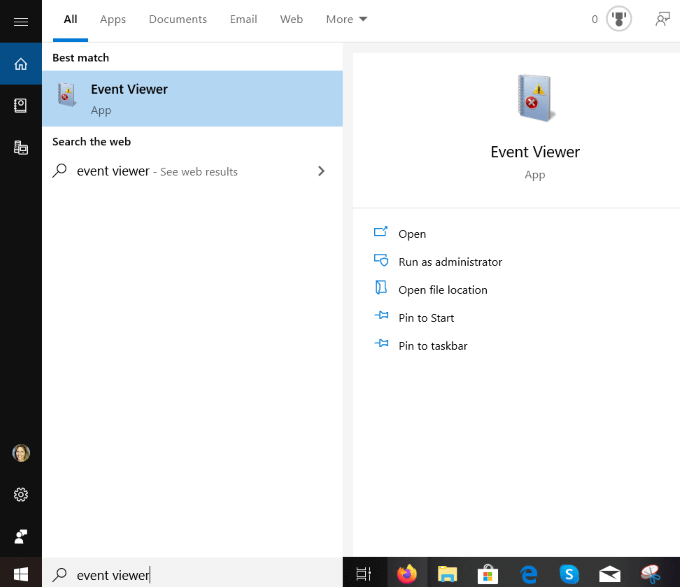

- Desde el menú Inicio, escriba el visor de eventos y ábralo haciendo clic en él.

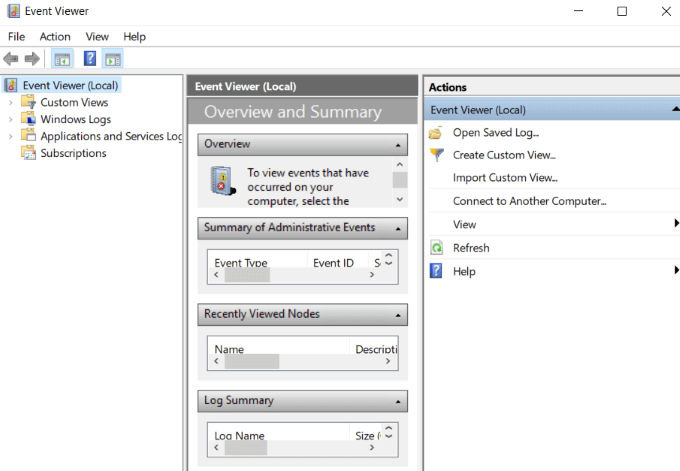

- Para expandir la carpeta de registros de Windows, haga clic en Visor de eventos (local).

- Expandir Registros de Windows haciendo clic en él y luego haga clic con el botón derecho en Sistema.

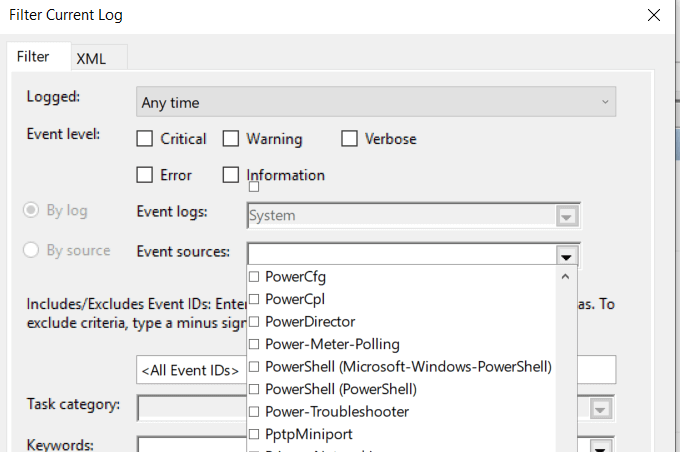

- Hacer doble clic en Registro de corriente de filtro y abra el menú desplegable para Fuentes de eventos.

- Desplazarse hacia abajo a Pilotor y marque la casilla al lado. Luego haga clic DE ACUERDO.

- El visor de eventos de Windows le mostrará cuándo se sacó su computadora del modo de suspensión o se encendió. Si no lo estabas usando durante estos tiempos, alguien más.

Cómo identificar actividades sospechosas en un servidor de Windows

Si está ejecutando un entorno con varios servidores de Windows, la seguridad es vital. La auditoría y el seguimiento de las actividades de Windows para identificar actividades sospechosas es primordial por numerosas razones, que incluyen:

- La prevalencia de malware y virus en Windows OS

- Algunas aplicaciones y programas requieren que los usuarios deshabiliten algunos antivirus y firewalls locales

- Los usuarios a menudo no desconectan las sesiones de escritorio remotas, dejando el sistema vulnerable al acceso no autorizado

Es mejor tomar medidas preventivas que esperar hasta que ocurra un incidente. Debe tener un sólido proceso de monitoreo de seguridad para ver quién está iniciando sesión en su servidor y cuándo. Esto identificará eventos sospechosos en los informes de seguridad del servidor de Windows.

Qué tener en cuenta en sus informes de Windows

Como administrador de un servidor, hay varios eventos para vigilar para proteger a su red de la actividad del usuario de Windows, incluyendo:

- Intentos fallidos o exitosos de sesiones de escritorio remotas.

- Intentos de inicio de sesión repetidos que dan como resultado bloqueos de contraseña.

- Los cambios en la política de grupos o de auditoría que no realizó.

- Intentos exitosos o fallidos de iniciar sesión en su red de Windows, servicios para miembros o controlador de dominio.

- Los servicios existentes eliminados o detenidos o los nuevos servicios agregados.

- Configuración de registro cambiado.

- Registros de eventos borrados.

- Desactivado o cambiado de firewall o reglas de Windows.

Como se discutió anteriormente, los eventos se registran en el evento Iniciar sesión en Windows. Los tres tipos principales de registros nativos son:

- Seguridad.

- Solicitud.

- Sistema.

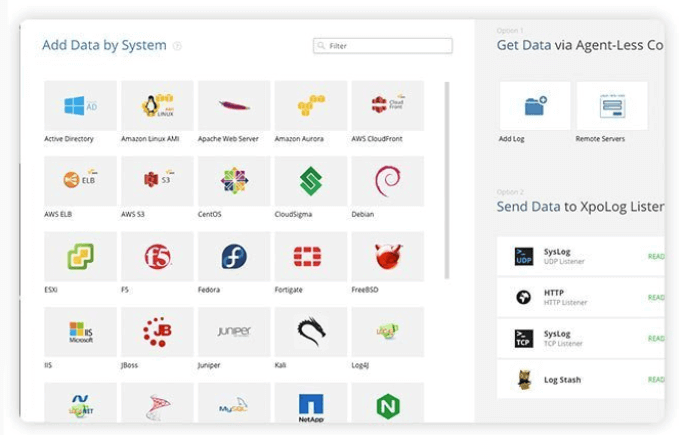

XPOLOG7

XPolog7 es una herramienta automatizada de gestión de registros para proporcionar:

- Análisis de datos de registro

- Detección automática de problemas

- Monitoreo proactivo de reglas y eventos

El plan básico es gratis para siempre para 0.5 GB/día. Para aquellos que necesitan más funciones, XPolog7 también ofrece varias opciones de precios escalonadas.

Cómo rastrear la actividad del usuario en grupos de trabajo

Los grupos de trabajo son redes organizadas de computadoras. Permiten a los usuarios compartir almacenamiento, archivos e impresoras.

Es una forma conveniente de trabajar juntos y fácil de usar y administrar. Sin embargo, sin la administración adecuada, está abriendo su red a posibles riesgos de seguridad que pueden afectar a todos los participantes del grupo de trabajo.

A continuación se presentan consejos sobre cómo rastrear la actividad del usuario para aumentar la seguridad de su red.

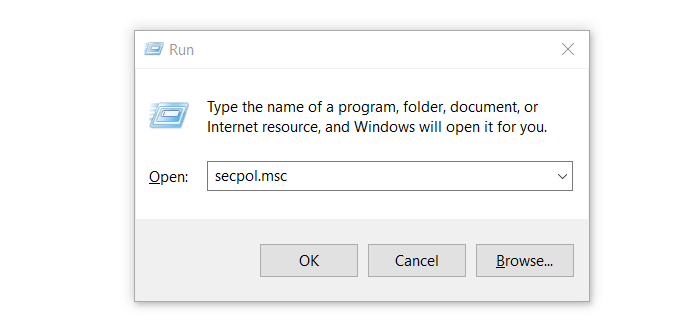

Utilice la política de auditoría de Windows

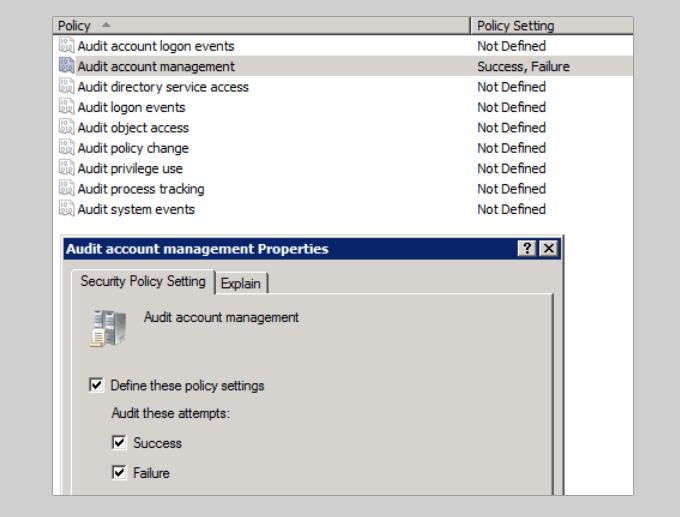

Siga los pasos a continuación para rastrear lo que los participantes del grupo de trabajo están haciendo en su red.

- Abrir ejecutado manteniendo presionado el Clave de Windows y Riñonal.

- Tipo secpol.MSC en la caja al lado de Abierto: y hacer clic DE ACUERDO.

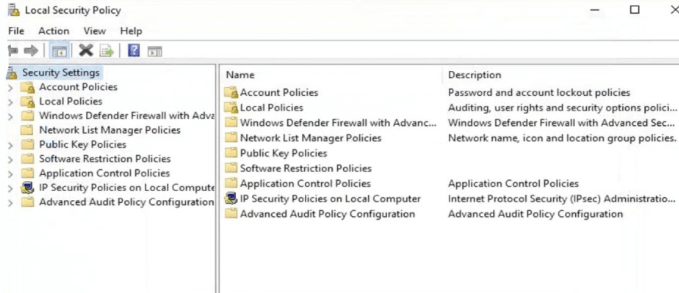

Esto abrirá el política de seguridad local ventana.

- Desde la columna de la izquierda, haga doble clic en Configuración de seguridad. Luego expandir el Políticas locales configurar haciendo clic en él.

- Abierto Política de auditoría, y luego en el menú en el panel correcto verá muchas entradas de auditoría que están configuradas en No definida.

- Abra la primera entrada. Desde el Configuración de seguridad local pestaña, comprobar Éxito y Falla bajo Auditar estos intentos. Luego haga clic Aplicar y DE ACUERDO.

Repita los pasos anteriores para todas las entradas para rastrear la actividad del usuario en grupos de trabajo. Tenga en cuenta que todas las computadoras en su grupo de trabajo deben estar correctamente protegidas. Si una computadora se infecta, todos los demás conectados a la misma red están en riesgo.

Keyloggers

Los programas de Keylogger monitorean la actividad del teclado y mantienen un registro de todo escrito. Son una forma efectiva de monitorear la actividad del usuario de Windows para ver si alguien ha estado entrometido en su privacidad.

La mayoría de las personas que usan programas de Keylogger lo hacen por razones maliciosas. Debido a esto, su programa antimalware probablemente lo pondrá en cuarentena. Por lo tanto, deberá eliminar la cuarentena para usarla.

Hay varios programas de software de Keylogger gratuitos para que pueda elegir si está en el mercado.

- « Los 4 proveedores de correo electrónico más seguros

- 10 mejores sistemas de intercomunicación inalámbrica para hogares o pequeñas empresas »