Cifrado de datos de disco duro de Luks Linux con soporte de NTFS en Linux

- 2214

- 321

- Alejandro Duran

Luks acrónimo representa Configuración de teclas unificadas de Linux que es un método ampliamente método de cifrado de disco utilizado por Linux Kernel y se implementa con el criptetup paquete.

El criptetup La línea de comandos encripta un disco de volumen en la mosca utilizando la tecla de cifrado simétrico derivada de la frase de pases suministrada que se proporciona cada vez que un disco de volumen, una partición y también un disco completo (incluso un palo USB) se monta en la jerarquía del sistema de archivos y utiliza AES-CBC-SESIV: SHA256 cifrar.

Cifrado de disco duro de Linux usando luks

Cifrado de disco duro de Linux usando luks Debido a que los LUK pueden cifrar los dispositivos de bloque completos (discos duros, palos USB, discos flash, particiones, grupos de volumen, etc.) en sistemas Linux se recomienda en gran medida para proteger medios de almacenamiento extraíbles, discos duros de la computadora portátil o archivos de intercambio de Linux y no se recomienda para archivos cifrado de nivel.

NTFS (Nuevo sistema de archivos de tecnología) es un sistema de archivos propietario desarrollado por Microsoft.

Ubuntu 14.04 proporciona soporte completo para el cifrado de LUKS y también soporte nativo de NTFS para Windows con la ayuda de NTFS-3G paquete.

Para probar mi punto en este tutorial, he agregado un nuevo disco duro (4º) en Ubuntu 14.04 Box (la referencia del sistema a HDD recién agregada es /dev/sdd) que se dividirá en dos particiones.

- Una partición (/dev/sdd1 -primario) utilizado para el cifrado de LUKS.

- La segunda partición (/dev/sdd5 - extendido) NTFS formateado para acceder a datos en los sistemas basados en Linux y Windows.

Además, las particiones se montarán automáticamente en Ubuntu 14.04 después de reiniciar.

Paso 1: crear particiones de disco

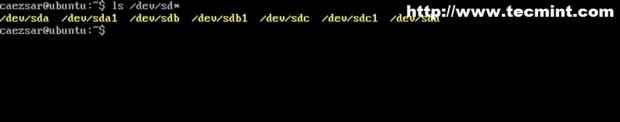

1. Después de que su disco duro se agrega físicamente en su máquina, use el comando LS para enumerar todo /dev/dispositivos (El cuarto disco es /dev/sdd).

# ls /dev /sd*

Partitions de lista en Linux

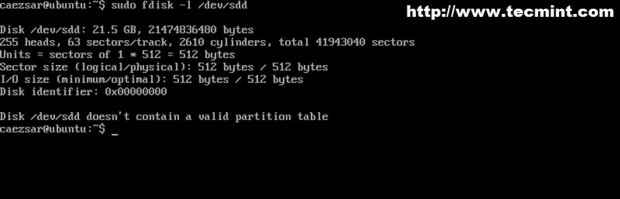

Partitions de lista en Linux 2. A continuación, verifique su HDD recién agregado con fdisk dominio.

$ sudo fdisk -l /dev /sdd

Verifique el disco duro de Linux

Verifique el disco duro de Linux Porque no se había escrito ningún sistema de archivos, ya que el disco no contiene una tabla de partición válida todavía.

3. Los siguientes pasos cortan el disco duro para un resultado de dos particiones usando cfdisk utilidad de disco.

$ sudo cfdisk /dev /sdd

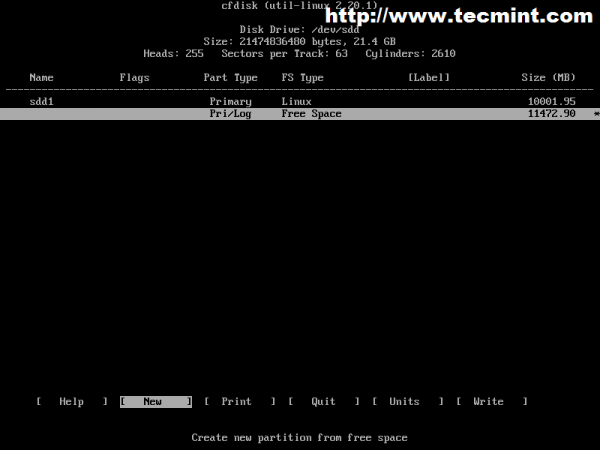

4. Se abre la siguiente pantalla cfdisk modo interactivo. Seleccione su disco duro Espacio libre y navegar a Nuevo opción usando flechas de teclas izquierda/derecha.

modo interactivo CFDISK

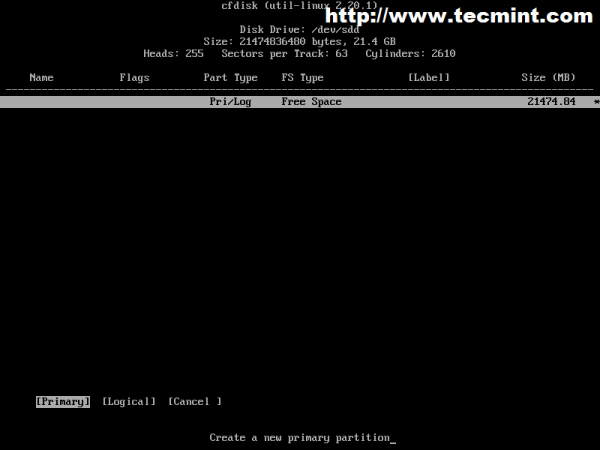

modo interactivo CFDISK 5. Elija su tipo de partición como Primario y golpear Ingresar.

Seleccione su tipo de partición

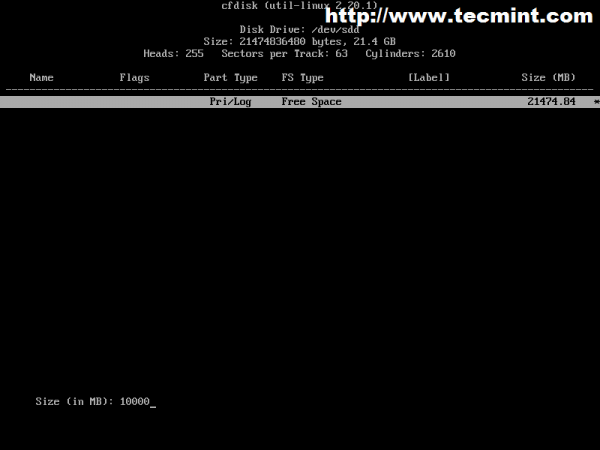

Seleccione su tipo de partición 6. Escriba el tamaño de la partición deseado en MEGABYTE.

Escriba el tamaño de la partición

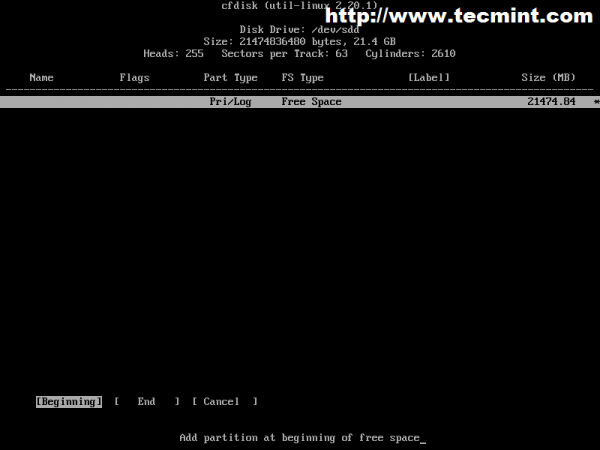

Escriba el tamaño de la partición 7. Crear esta partición en el Comienzo de espacio libre de disco duro.

Crear una partición

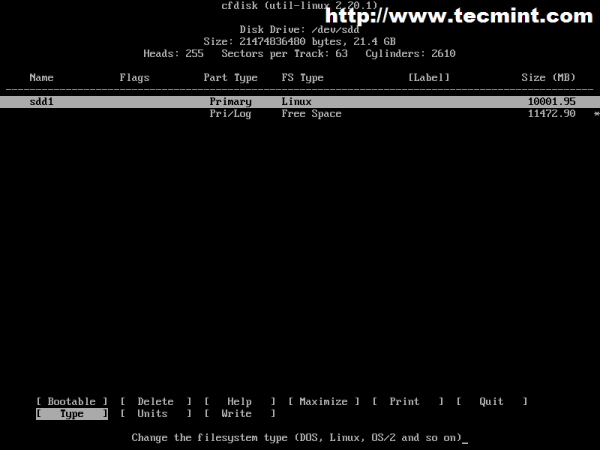

Crear una partición 8. Siguiente navegación a la partición Tipo opción y golpe Ingresar.

Tipo de partición

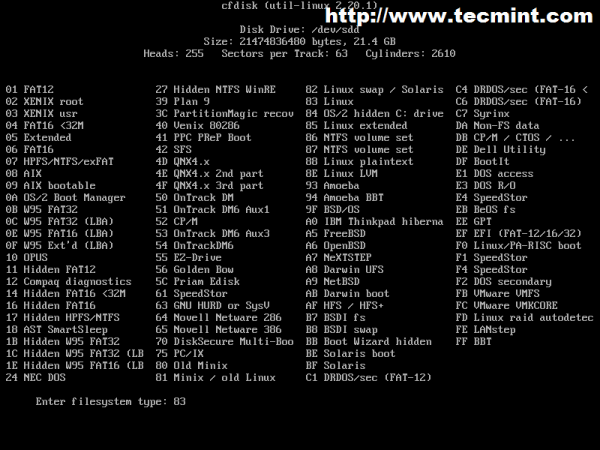

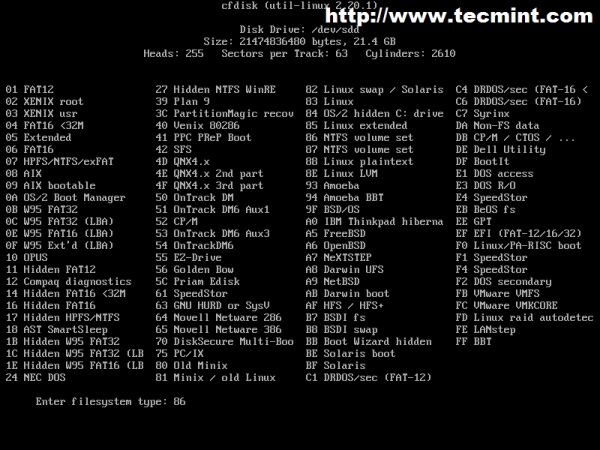

Tipo de partición 9. El siguiente mensaje presenta una lista de todos los tipos de sistema de archivos y su código de número (número hexadecimal). Esta partición será una Luks de Linux encriptado para que elija 83 código y presione Ingresar de nuevo para crear partición.

Ingrese el tipo de sistema de archivo

Ingrese el tipo de sistema de archivo 10. Se crea la primera partición y el cfdisk El aviso de utilidad se remonta al comienzo. Para crear la segunda partición utilizada como NTFS Seleccione el resto Espacio libre, navegar a Nuevo opción y presione Ingresar llave.

Crear una nueva partición

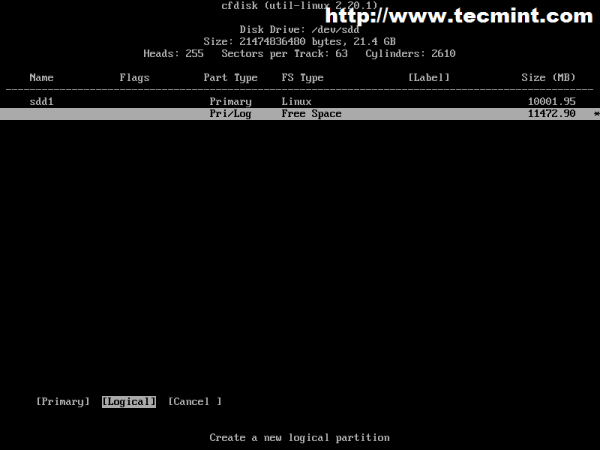

Crear una nueva partición 11. Esta vez la partición será una Lógico extendido uno. Entonces, navegue a Lógico opción y de nuevo presione Ingresar.

Seleccione Tipo de partición lógica

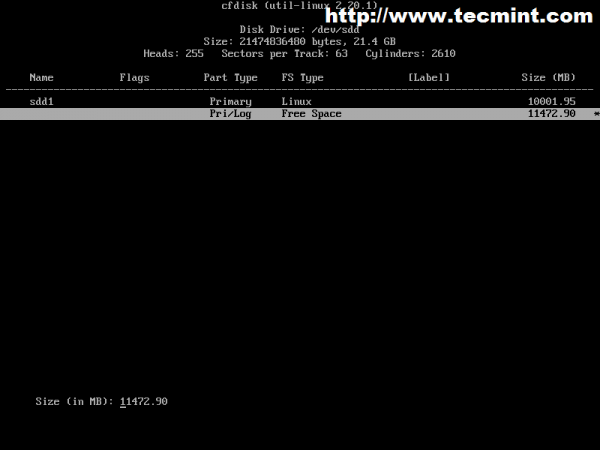

Seleccione Tipo de partición lógica 12. Ingrese su tamaño de partición nuevamente. Para usar el espacio libre restante, ya que la nueva partición deja el valor predeterminado en el tamaño y simplemente presiona Ingresar.

Ingrese el tamaño de la partición

Ingrese el tamaño de la partición 13. Elija nuevamente el código de tipo de partición. Para NTFS Sistema de archivos Elija 86 código de volumen.

Seleccionar tipo de partición

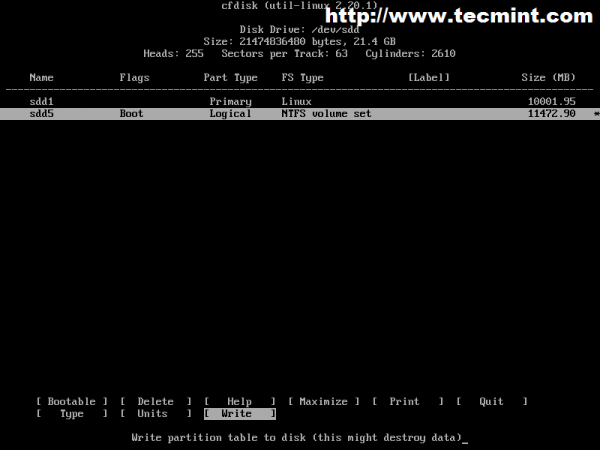

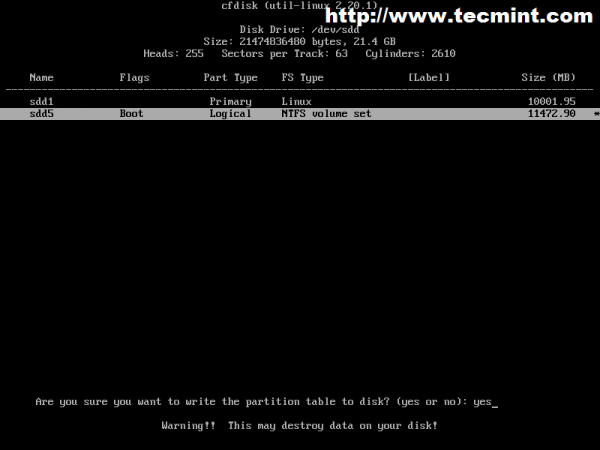

Seleccionar tipo de partición 14. Después de revisar y verificar particiones seleccionadas Escribir, respuesta Sí en la siguiente pregunta inmediata interactiva y luego Abandonar dejar cfdisk utilidad.

Escribir tabla de partición en el disco

Escribir tabla de partición en el disco  Confirmar cambios

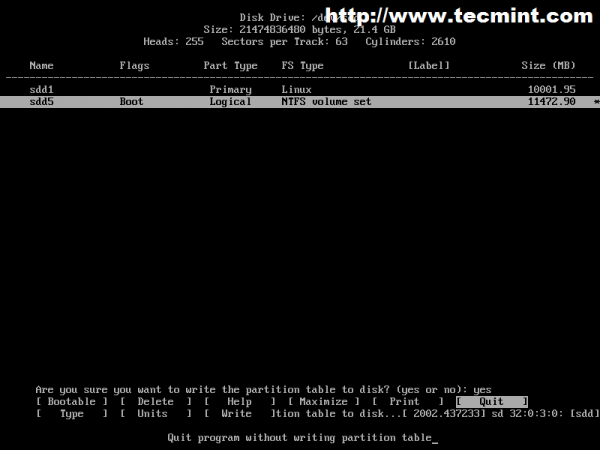

Confirmar cambios  Deje de dejar CFDisk Utility

Deje de dejar CFDisk Utility Felicidades ! Sus particiones se han creado con éxito y ahora están listas para ser formateadas y utilizadas.

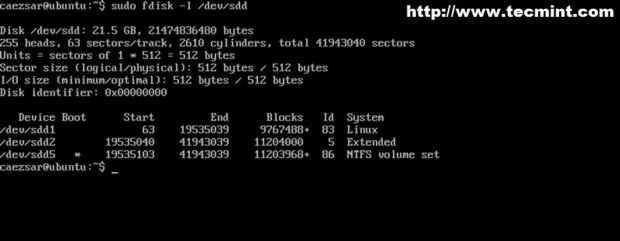

15. Para verificar nuevamente el disco Tabla de partición emitir el fdisk Comando nuevamente que mostrará una información detallada de la tabla de partición.

$ sudo fdisk -l /dev /sdd

Confirmar la tabla de parición

Confirmar la tabla de parición Paso 2: Crear sistema de archivos de partición

Sistema de archivos NTFS

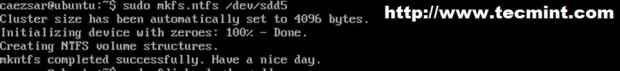

dieciséis. Crear NTFS sistema de archivos en la segunda partición ejecutada MKFS dominio.

$ sudo mkfs.NTFS /dev /SDD5

Crear sistema de archivos NTFS

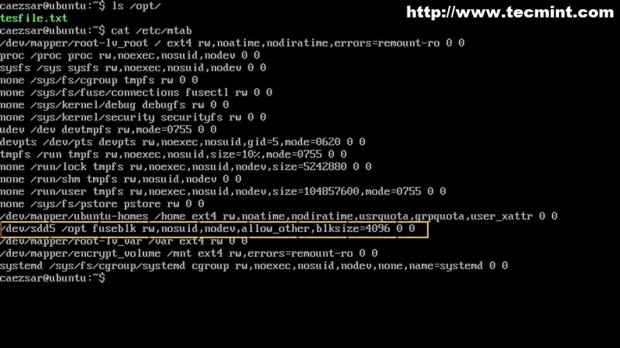

Crear sistema de archivos NTFS 17. Para hacer que la partición esté disponible, debe montarse en el sistema de archivos a un punto de montaje. Monte la segunda partición en el cuarto disco duro para /optar punto de montaje usando montar dominio.

$ sudo monte /dev /sdd5 /opt

18. A continuación, verifique si la partición está disponible y se enumera en /etc/mtab Archivo usando el comando CAT.

$ cat /etc /mtab

Verifique la disponibilidad de la partición

Verifique la disponibilidad de la partición 19. Para desmontar la partición use el siguiente comando.

$ sudo Umount /opt

Ext4 luks

20. Cerciorarse criptetup El paquete está instalado en su sistema.

$ sudo apt-get install cryptSetup [en Debian Sistemas basados] # yum install cryptSetup [en Sombrero rojo Sistemas basados]

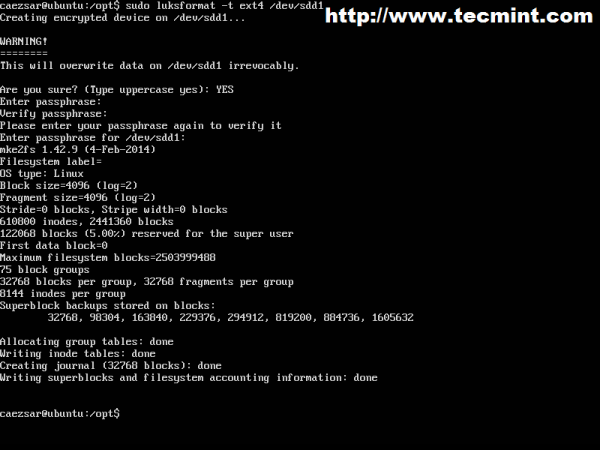

21. Ahora es el momento de formatear la primera partición en el cuarto disco duro con ext4 sistema de archivos emitiendo el siguiente comando.

$ sudo luksformat -t ext4 /dev /sdd1

Respuesta con mayúscula SÍ en "Está seguro?"Pregunta e ingrese tres veces su frase de contraseña deseada.

Partición de formato

Partición de formato Nota: Dependiendo de tu partición tamaño y HDD Acelera la creación del sistema de archivos puede llevar un tiempo.

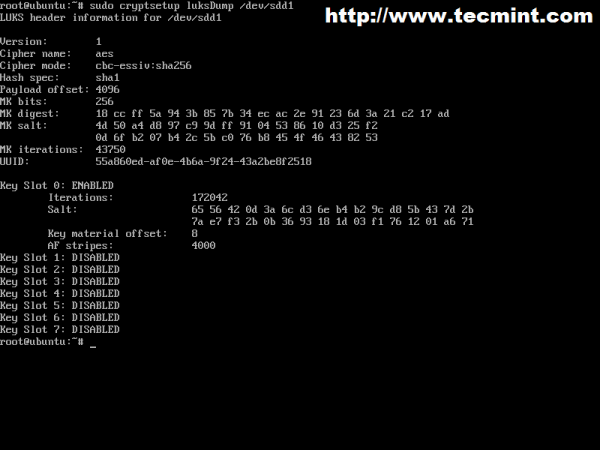

22. También puede verificar el estado del dispositivo de partición.

$ sudo cryptsetup luksdump /dev /sdd1

Verificar el estado de la partición

Verificar el estado de la partición 23. Luks admite el máximo 8 Contraseñas agregadas. Para agregar un contraseña Use el siguiente comando.

$ sudo cryptsetup luksaddkey /dev /sdd1

Agregar una contraseña

Agregar una contraseña Para eliminar un uso de contraseña.

$ sudo cryptsetup luksremovekey /dev /sdd1

Eliminar una contraseña

Eliminar una contraseña 24. Para esto Encriptado Partición para estar activo debe tener una entrada de nombre (inicializarse) para /dev/mapper directorio con la ayuda de criptetup paquete.

Esta configuración requiere la siguiente sintaxis de línea de comando:

$ sudo cryptsetup luksopen /dev /luks_partiton dispositivo_name

Dónde "nombre del dispositivo"Puede ser cualquier nombre descriptivo que le guste! (Lo nombré mía crypted_volume). El comando real se verá como se muestra a continuación.

$ sudo cryptsetup luksopen /dev /sdd1 crypted_volume

Partición encriptada activa

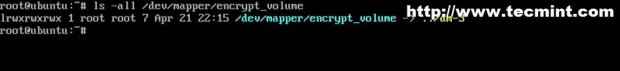

Partición encriptada activa 25. Luego verifique si su dispositivo aparece en /dev/mapper, directorio, enlace simbólico y estado del dispositivo.

$ ls/dev/mapper $ ls -alt/dev/mapper/cifrypt_volume

Verificar la partición cifrada

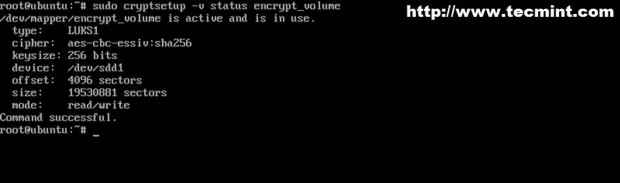

Verificar la partición cifrada $ sudo cryptsetup -v status cicrypt_volume

Estado de partición cifrado

Estado de partición cifrado 26. Ahora, para hacer que el dispositivo de partición esté ampliamente disponible, monte en su sistema debajo de un punto de montaje usando el comando de montaje.

$ sudo monte /dev /mapper /crypted_volume /mnt

Partición cifrada de montaje

Partición cifrada de montaje Como se puede ver, la partición está montada y accesible para escribir datos.

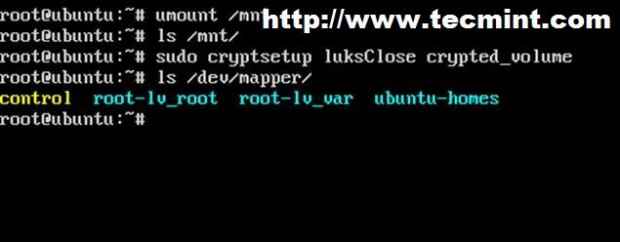

27. Para que no esté disponible, simplemente desmonte de su sistema y cierre el dispositivo.

$ sudo Umount /mnt $ sudo cryptsetup luksclose crypted_volume

Partición cifrada de Umount

Partición cifrada de Umount Paso 3: Partición de montaje automáticamente

Si usa un disco duro fijo y necesita ambas particiones para montar automáticamente el sistema después de reiniciar, debe seguir estos dos pasos.

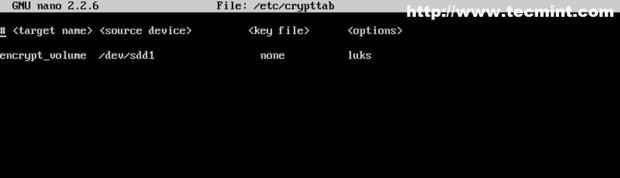

28. Primero editar /etc/crypttab Archivo y agregue los siguientes datos.

$ sudo nano /etc /crypttab

- Nombre objetivo: Un nombre descriptivo para su dispositivo (ver el punto anterior 22 en Ext4 luks).

- Transmisión de fuentes: La partición de disco duro formateado para Luks (Ver punto anterior 21 en Ext4 luks).

- Archivo de clave: El escogido

- Opción: Especificar luks

La línea final se vería como se muestra a continuación.

cifrypt_volume /dev /sdd1 none luks

Monte la partición automáticamente

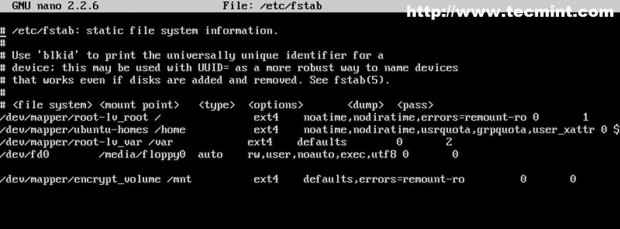

Monte la partición automáticamente 29. Luego editar /etc/fstab y especifique el nombre de su dispositivo, el punto de montaje, el tipo de sistema de archivos y otras opciones.

$ sudo nano /etc /fstab

En la última línea, use la siguiente sintaxis.

/dev/mappper/dispositivo_name (o uuid)/Mount_Point FileSystem_Type Opciones de volcado Pase de volcado

Y agregue su contenido específico.

/dev/mappper/ciRypt_volume/mnt ext4 defaults, errores = montount-ro 0 0

Agregar entrada de partición en FSTAB

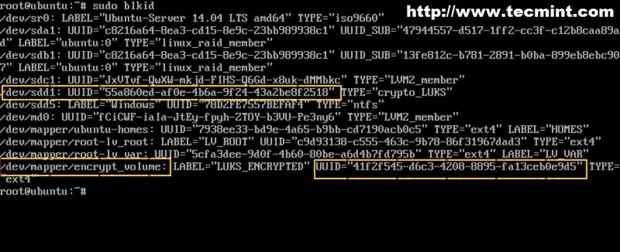

Agregar entrada de partición en FSTAB 30. Para obtener el dispositivo Uuid Use el siguiente comando.

$ sudo blkid

Obtener el dispositivo uuid

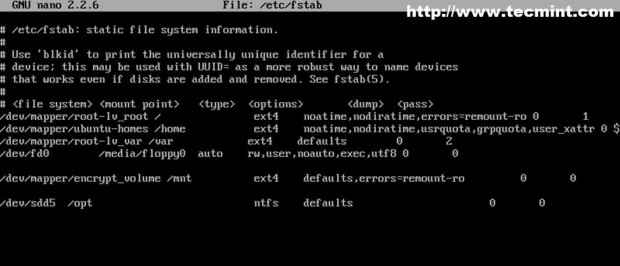

Obtener el dispositivo uuid 31. Para agregar también el NTFS Tipo de partición creado anteriormente Use la misma sintaxis que la anterior en una nueva línea en fstab (Aquí se utiliza la redirección de append de archivo de Linux).

$ sudo su - # echo "/dev/sdd5/opt ntfs valores predeterminados 0 0" >>/etc/fstab

Agregar partición NTFS en FSTAB

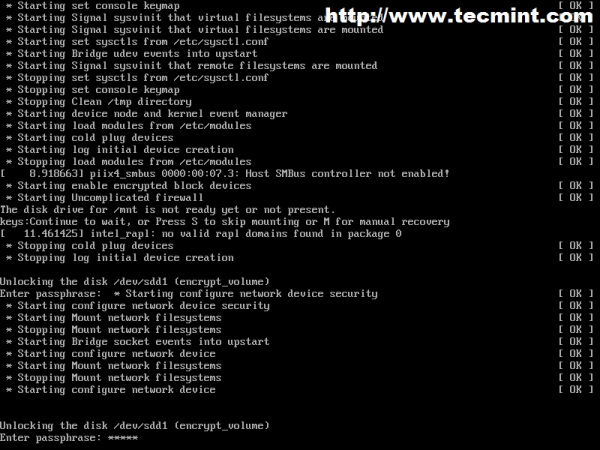

Agregar partición NTFS en FSTAB 32. Para verificar los cambios reiniciar tu máquina, presione Ingresar después "Iniciar configurar el dispositivo de red"Mensaje de arranque y escriba su dispositivo frase.

Máquina de reiniciar

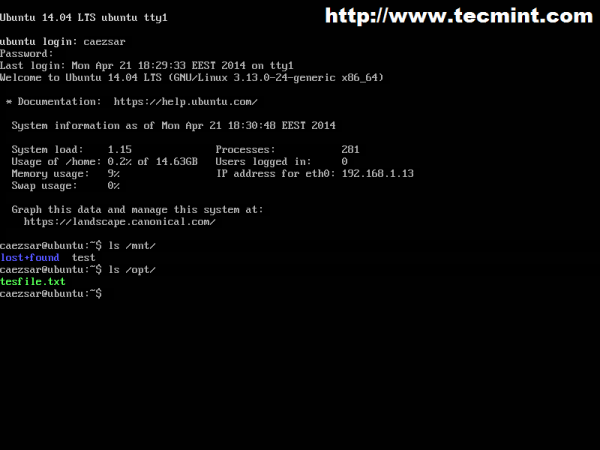

Máquina de reiniciar  Verificar la partición se monta automáticamente

Verificar la partición se monta automáticamente Como puedes ver ambos particiones de disco se montaron automáticamente en la jerarquía del sistema de archivos de Ubuntu. Como consejo, no use volúmenes encriptados automáticamente del archivo FSTAB en servidores físicamente remotos si no puede tener acceso a la secuencia de reinicio para proporcionar su contraseña de volumen cifrado.

La misma configuración se puede aplicar en todos los tipos de medios extraíbles, como Stick USB, memoria flash, disco duro externo, etc. para proteger datos importantes, secretos o confidenciales en caso de espiar o robar.

- « 10 preguntas y respuestas de entrevista útiles en Scripting de Shell Linux

- Instalación del servidor FTP y mapeo de directorios FTP en Zentyal PDC - Parte 8 »