<strong>¿Por qué querría transmisión de aire una computadora??</strong>

- 3739

- 954

- Mateo Pantoja

El nivel más alto de seguridad para una computadora es tener un aumento del aire. Es la única forma de reducir la posibilidad de que la computadora sea pirateada lo más cerca posible de cero. Cualquier cosa menos y un hacker dedicado se meterá de alguna manera.

Probablemente no esté preocupado por esas cosas si solo está ejecutando una computadora en casa. Aún así, implementar solo una o dos de estas medidas aumentará su seguridad dramáticamente.

¿Qué es un espacio de aire??

Cuando se transmite una computadora, no hay nada entre la computadora y el resto del mundo sino aire. Por supuesto, desde que llegó el wifi, ha cambiado para significar ninguna conexión con el mundo exterior en absoluto. Nada que no esté en la computadora debería poder ponerse en ella. Nada en la computadora debería poder quitarse.

¿Cómo hago un espacio de aire mi computadora??

Aire Getping Una computadora no es tan simple como simplemente desconectar el cable de red y deshabilitar el wifi. Recuerde, este es un objetivo de alto valor para piratas informáticos criminales y actores de estado-nación (NSA) que trabajan para gobiernos extranjeros. Tienen dinero y tiempo. Además, les encanta un desafío, por lo que ir después de una computadora recaudada por el aire es atractiva para ellos.

Comencemos desde el exterior de la computadora y avanzemos hacia adentro:

- La seguridad operativa (OPSEC) es importante. OPSEC puede simplificarse demasiado como una base de necesidad de saber. Nadie necesita saber qué hay en la sala, y mucho menos para qué es la computadora o quién está autorizado para operarla. Trátelo como si no existiera. Si las personas no autorizadas lo saben, son susceptibles a los ataques de ingeniería social.

- Asegúrate de que esté en una habitación segura. La habitación debe tener solo una entrada y debe estar bloqueada en todo momento. Si entras al trabajo, bloquea la puerta detrás de ti. Solo los operadores autorizados de la PC deberían tener acceso. Cómo haces esto depende de ti. Locos inteligentes físicos y electrónicos tienen sus ventajas y contras.

Tener cuidado con los techos de caída. Si un atacante puede sacar un baldoso de techo y pasar por la pared, la puerta cerrada no significa nada. No hay ventanas, tampoco. El único propósito de la habitación debe ser albergar esa computadora. Si almacena cosas allí, entonces hay una oportunidad para colarse y ocultar una cámara web, un micrófono o un dispositivo de escucha de RF.

- Asegúrate de que sea una habitación segura. Seguro para la computadora, eso es. La habitación debe proporcionar el clima ideal para la computadora para que dure el mayor tiempo posible. Cada vez que una computadora de AirGap se descompone y hay eliminación, existe la posibilidad de obtener información de la computadora descartada.

También necesitará supresión de incendios seguras. Algo que usa gases inerte o compuestos de halocarbono es apropiado. Tiene que ser no destructivo para la computadora, o el hacker puede intentar destruir la computadora encendiendo los rociadores si pueden.

- Mantenga todos los demás dispositivos electrónicos innecesarios fuera de la habitación. No hay impresoras, teléfonos celulares, tabletas, unidades flash USB o llaves. Si tiene una batería o usa electricidad, no entra en esa habitación. Estamos siendo paranoicos? No. Echa un vistazo a la investigación de la brecha aérea DR. Mordechai Guri está haciendo y ver lo que es posible.

- Hablando de USB, conecta o elimine los puertos USB innecesarios. Es posible que necesite un puerto USB o dos para el teclado y el mouse. Esos dispositivos deben estar bloqueados en su lugar y no removibles. Cualquier otro puerto USB debe eliminarse o bloquearse utilizando algo como un bloqueador de puertos USB. Mejor aún, use un adaptador USB a PS/2 teclado y convertidor de mouse, con un teclado y mouse PS/2. Entonces no necesita ningún puerto USB externos en absoluto.

- Eliminar todos los métodos de redes posibles. Elimine el hardware WiFi, Ethernet y Bluetooth o comience con una computadora que no tenga nada de eso. Solo deshabilitar esos dispositivos no es suficiente. Cualquier cable de red necesario debe estar protegido. Puede ser un controlador para un proceso industrial, por lo que pueden ser necesarios algunos cables.

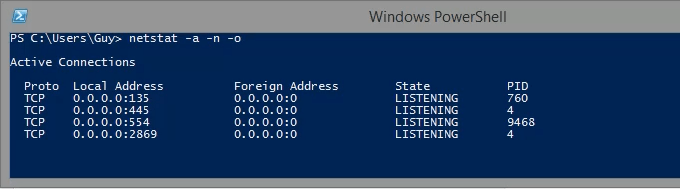

- Deshabilite todos los puertos de red comunes en la computadora. Esto significa los puertos como 80 para HTTP, 21 para FTP y otros puertos virtuales. Si el hacker de alguna manera se conecta físicamente a la computadora, al menos estos puertos no estarán listos y esperando.

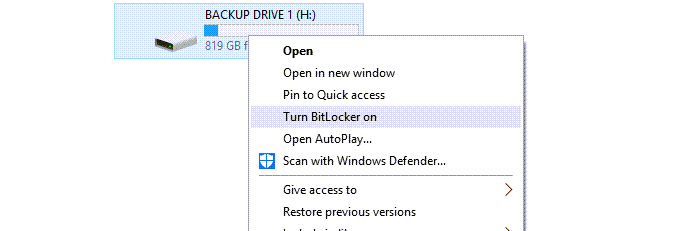

- Cifrar el disco duro. Si el hacker todavía llega a la computadora, al menos los datos están encriptados e inútiles para ellos.

- Apague la computadora cuando no sea necesario. Desenchufarlo, incluso.

¿Es mi computadora a salvo ahora??

Acostumbrarse a los términos riesgo aceptable y razonablemente seguro. Mientras haya hackers, tanto el sombrero blanco como el sombrero negro, se continuarán desarrollando nuevas formas de saltar el espacio de aire. Solo hay mucho que puede hacer, pero cuando se transmite su computadora es al menos un buen comienzo.

- « Cómo clonar un disco duro en Windows 10

- Cómo cambiar su dirección IP en Windows 10 (y por qué desea) »