Slsl.SH - Prueba de cifrado TLS/SSL en cualquier lugar de cualquier puerto

- 3404

- 368

- Claudia Baca

Slsl.mierda es una herramienta de línea de comandos gratuita y de código abierto, rica en funciones, utilizada para verificar TLS/SSL Servicios habilitados para cifrado para cifrados compatibles, protocolos y algunos defectos criptográficos, en servidores Linux/BSD. Se puede ejecutar en MacOS X y Windows usando MSYS2 o Cygwin.

Características de TestsSL.mierda

- Fácil de instalar y usar; produce una salida clara.

- Altamente flexible, se puede usar para verificar los servicios de SSL/TLS habilitados y StartTLS.

- Realizar una verificación general o una sola comprobación.

- Viene con varias opciones de línea de comandos para varias categorías de cheques individuales.

- Admite diferentes tipos de salida, incluida la salida de color.

- Admite la verificación de ID de sesión de SSL.

- Admite la verificación de múltiples certificados de servidor.

- Ofrece privacidad absoluta, solo usted puede ver el resultado, no un tercero.

- Admite iniciar sesión (plano) JSON + formato CSV.

- Admite pruebas de masa en modos en serie (predeterminado) o paralelo.

- Admite la presentación de opciones de línea de comandos a través de variables de entorno, y mucho más.

Importante: Debería usar bash (que viene preinstalado en la mayoría de las distribuciones de Linux) y una versión más nueva de OpenSSL (1.1.1) se recomienda para un uso efectivo.

Cómo instalar y usar TestsSL.SH en Linux

Puedes instalar Slsl. mierda clonando este repositorio de git como se muestra.

# clon Git - -Depth 1 https: // github.com/drwetter/testssl.mierda.Git # CD Testssl.mierda

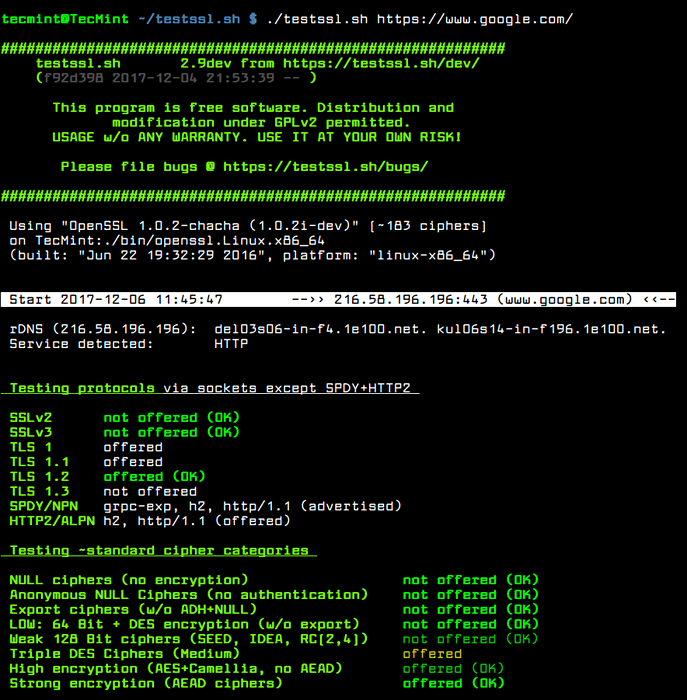

Después de la clonación Slsl.mierda, El caso de uso general es probablemente solo para ejecutar el siguiente comando para hacer una prueba en un sitio web.

# ./Testssl.sh https: // www.Google.com/

Prueba de cifrado SSL TLS

Prueba de cifrado SSL TLS Para ejecutar un cheque contra Starttls Protocolos habilitados: FTP, SMTP, POP3, IMAP, XMPP, Telnet, LDAP, Postgres, MySQL, use el -T opción.

# ./Testssl.sh -t smtp https: // www.Google.com/

Por defecto, todas las pruebas de masa se realizan en modo serie, puede habilitar pruebas paralelas utilizando el --paralelo bandera.

# ./Testssl.sh -paralelo https: // www.Google.com/

Si no desea utilizar el programa OPENSSL del sistema predeterminado, use el -openssl bandera para especificar una alternativa.

# ./Testssl.sh - -parallel --sneaky --openssl/rath/to/your/openssl https: // www.Google.com/

Es posible que desee mantener registros para su posterior análisis, Slsl.mierda tiene el --registro (Almacene el archivo de registro en el directorio actual) o --archivo de registro (especificar la ubicación del archivo del registro) Opción para eso.

# ./Testssl.sh - -parallel --sneaky --logging https: // www.Google.com/

Para deshabilitar la búsqueda DNS, que puede aumentar las velocidades de prueba, usar el -norte bandera.

# ./Testssl.sh -n - -parallel --sneaky -logging https: // www.Google.com/

Ejecutar cheques únicos usando TestsSL.mierda

También puede ejecutar cheques únicos para protocolos, valores predeterminados del servidor, preferencias de servidor, encabezados, varios tipos de vulnerabilidades más muchas otras pruebas. Hay una serie de opciones proporcionadas para esto.

Por ejemplo, el -mi La bandera le permite verificar cada cifrado local de forma remota. Si desea realizar la prueba mucho más rápido, use incluir el --rápido bandera; Esto omitirá algunas comprobaciones, en caso de que esté utilizando OpenSSL para todos los cifrados, solo muestra el primer cifrado ofrecido.

# ./Testssl.sh -e --dast -paralelo https: // www.Google.com/

El -pag La opción permite probar protocolos TLS/SSL (incluido SPDY/HTTP2).

# ./Testssl.sh -p - -parallel --sneaky https: // www.Google.com/

Puede ver las selecciones y certificado predeterminados del servidor utilizando el -S opción.

# ./Testssl.sh -s https: // www.Google.com/

A continuación, para ver el protocolo preferido del servidor+cifrado, use el -PAG bandera.

# ./Testssl.sh -p https: // www.Google.com/

El -U La opción lo ayudará a probar todas las vulnerabilidades (si corresponde).

# ./Testssl.sh -u --sneaky https: // www.Google.com/

Desafortunadamente, no podemos explotar todas las opciones aquí, usar el comando a continuación para ver una lista de todas las opciones.

# ./Testssl.sh -help

Encontrar más en Slsl.mierda Repositorio de GitHub: https: // github.com/drwetter/testssl.mierda

Conclusión

Slsl.mierda es una herramienta de seguridad útil que cada administrador del sistema de Linux necesita tener y usar para probar los servicios habilitados para TSL/SSL. Si tiene alguna pregunta o pensamiento para compartir, use el formulario de comentarios a continuación. Además, también puede compartir con nosotros cualquier herramienta similar, que haya encontrado por ahí.

- « Kali Linux 2021.1 lanzado - Descargar DVD ISO Imágenes

- Axel un archivo de descarga de archivo de línea de comandos para Linux »