Arreglar otras personas pueden ver la información que envía a través de esta red

- 2595

- 592

- Claudia Baca

En los últimos tiempos, es posible que haya visto más informes de delito cibernético. Los delitos cibernéticos han aumentado con el mayor número de usuarios. Esto se debe a que las personas no son conscientes de cómo utilizar la tecnología de forma segura. Los cibercriminales están aprovechando esta falta de conciencia y usarlo para hacer actividades fraudulentas. Una de esas situaciones es el uso de redes públicas que no están encriptadas con contraseña. Esto le sucede a todos los usuarios con frecuencia cuando visitan cafés, aeropuertos o lugares públicos de este tipo. Los usuarios de Windows 10 y 11 podrían haber visto una ventana emergente diciendo Otras personas podrían ver la información que envía a través de esta red. Este mensaje tiene la intención de notificar a los usuarios que están conectados a través de una red pública no cifrada. No es un error. Es una advertencia para que los usuarios sean conscientes de que deberían usar esta red cuidadosamente. A veces, las situaciones son inevitables y tenemos que conectarnos a una red pública sin contraseña sin contraseña. Ahora veamos a continuación cómo podemos usar esa red de forma segura en tal situación.

Tabla de contenido

- Cosas a tener en cuenta cuando se conecta a las redes públicas

- 1. Use https en lugar de http

- 2. Usar conexiones VPN

- 3. Mantenga su antivirus y sistemas de firewall

- 4. Autenticación de dos factores (2fa)

- 5. Desactivar el intercambio de archivos y el descubrimiento de red

Cosas a tener en cuenta cuando se conecta a las redes públicas

1. Use https en lugar de http

Sí. HTTPS significa Protocolo de transferencia de hipertexto seguro. Esto crea una conexión segura entre el navegador web y los servidores sobre los protocolos SSL (capa de socket segura) /TSL (seguridad de la capa de transporte). En términos laicos, HTTPS es una opción más segura que HTTP, ya que tiene un mecanismo de seguridad combinado. El cifrado de extremo a extremo está presente en HTTPS. La mayoría de los sitios se han mudado de HTTP a HTTPS en los últimos días. Google Chrome proporciona un estado de seguridad para la conexión del sitio en la barra de direcciones del lado izquierdo. Puede ver un símbolo de bloqueo para conexiones seguras, un símbolo de información para conexiones no seguras y un símbolo de advertencia que muestra redes no seguras o peligrosas. Siempre consulte el estado de seguridad antes de usar cualquier sitio web. Para saber más sobre el estado de seguridad, puede hacer clic aquí.

2. Usar conexiones VPN

La red privada virtual (VPN) ayudará a crear un túnel seguro entre su computadora y el mundo de Internet. Hay muchos servicios VPN confiables disponibles hoy en día. Proporcionan servicios como cifrado de extremo a extremo, privacidad sin registro, superando las restricciones de geolocalización y mucho más. Sugerimos que evite los servicios de VPN gratuitos, ya que muchos en el mercado no son confiables. Siempre tenga un servicio VPN premium y disfrute de un uso seguro.

3. Mantenga su antivirus y sistemas de firewall

Los sistemas antivirus y de firewall siempre serán de gran utilidad cuando se trata de evitar delitos cibernéticos. Le ayudarán a proteger sus sistemas de cualquier amenaza de malware y acceso no autorizado. Mantenga siempre el antivirus y el firewall actualizando las actualizaciones.

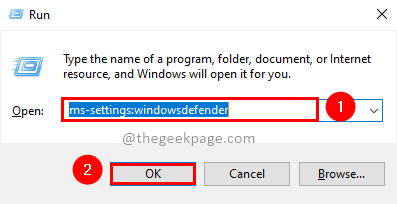

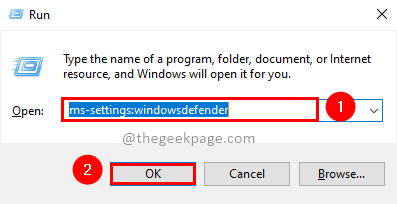

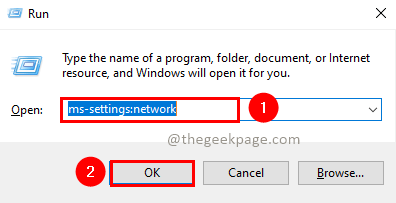

Paso 1: Presione Win+R llaves, tipo MS-Settings: Windowsdefender, y presiona DE ACUERDO.

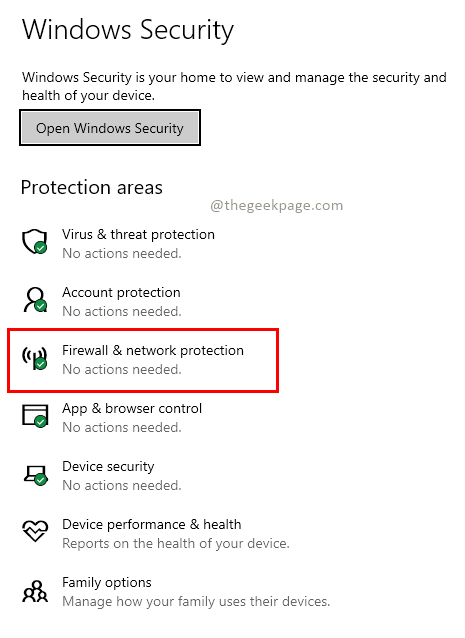

Paso 2: haga clic Protección de firewall y red En Configuración de actualización y seguridad.

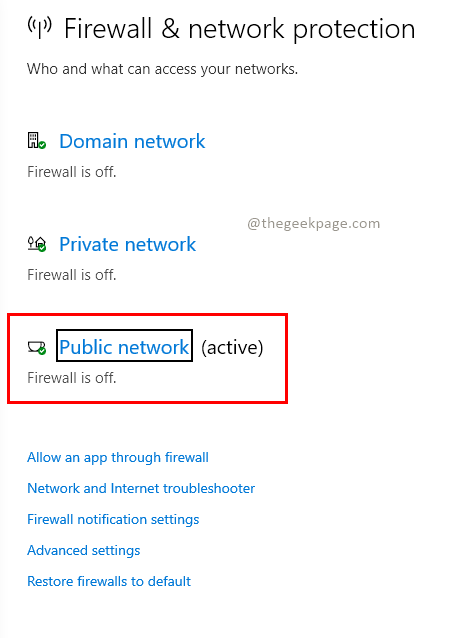

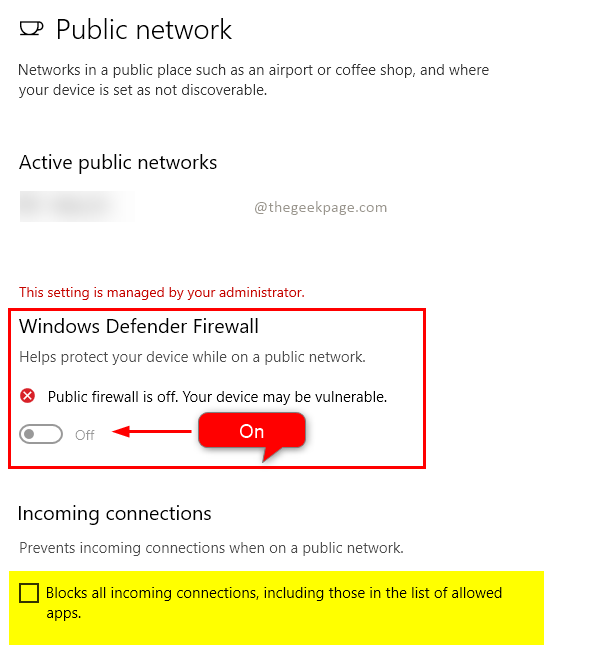

Paso 3: haga clic en Red pública En la configuración de protección de firewall y red.

Etapa 4: Alternar el interruptor Para hacer que el firewall de defensor de Windows En.

Nota: Además, es mejor evitar conexiones entrantes seleccionando la casilla de verificación para evitar conexiones externas en las redes públicas. Desbloquearlo solo cuando sea necesario.

4. Autenticación de dos factores (2fa)

La autenticación de dos factores es un mecanismo para mejorar la seguridad al iniciar sesión en sus cuentas en línea. Esto hace que sus inicios de sesión sean más seguros con el hecho de que habrá dos verificaciones de modo diferentes para autenticar su inicio de sesión. Siempre es bueno habilitar la autenticación de dos factores para todos los inicios de sesión y transacciones importantes como la banca, las cuentas de redes sociales, los correos, etc. Agrega una capa adicional de seguridad a sus cuentas en línea junto con contraseñas. Las formas comunes de 2FA son con OTP, pines, claves de generador clave, autenticaciones biométricas, preguntas de seguridad, etc. junto con el nombre de usuario y la contraseña.

Nota: Siempre evite mantener las cuentas firmadas permanentemente y almacenar las contraseñas en el sistema.

5. Desactivar el intercambio de archivos y el descubrimiento de red

Siempre debe desactivar el intercambio de archivos y las opciones de descubrimiento de red para redes públicas. Esto reducirá el riesgo de acceso y compartir información confidencial. También lo protege de ser detectado por otros en la red. Para hacer esto, siga los pasos a continuación.

Paso 1: Presione las teclas Win + R, escriba MS-Settings: Red y hacer clic DE ACUERDO.

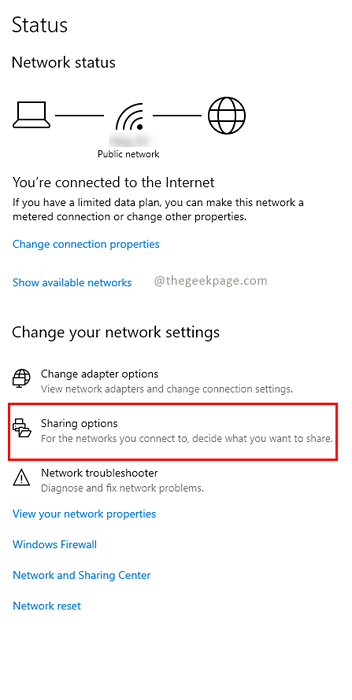

Paso 2: haga clic en Opciones para compartir En Cambiar la sección de configuración de su red.

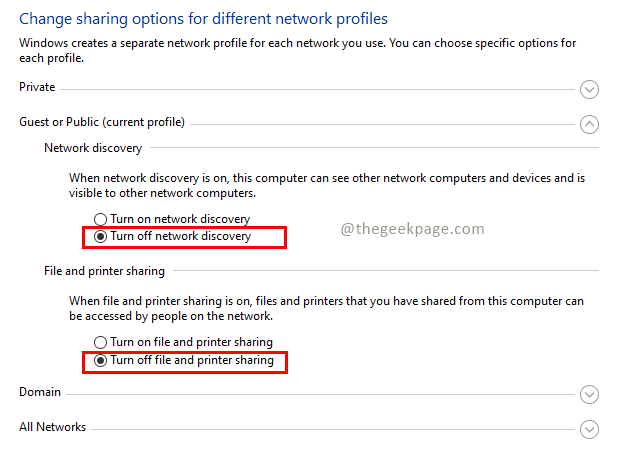

Paso 3: De la sección de opciones de intercambio de cambios para diferentes perfiles de red, seleccione Desactivar el descubrimiento de red y Apague el archivo y el intercambio de impresoras para el perfil de invitado o de red pública.

Eso es todo! Uso de Internet feliz y seguro. Siempre recomendamos usar una red privada para el uso de Internet. En caso de que si eso no es posible, cuide los puntos mencionados anteriormente y conéctese a las redes públicas. Una vez que se cuiden los puntos anteriores, puede conectarse a redes wifi gratuitas y navegar de forma segura. Si sabe de otras medidas a tomar, comente y háganos saber. Gracias por leer. Feliz lectura!!

- « Arreglar el contenido no se puede mostrar porque el control S/MIME no está disponible

- Cómo restablecer el Centro de Acción en Windows 11 »