HDG explica qué es un keylogger y cómo lo elimino de mi computadora?

- 789

- 213

- Jaime Delgadillo

Un Keylogger, o Logger de pulsación de teclas, es un programa furtivo utilizado por los cibercriminales para grabar encubierte cada pulsación de tecla hecha en su computadora. El objetivo principal es cosechar su información confidencial, como contraseñas o inicios de sesión, y enviarla de regreso al hacker.

Originalmente, los keyloggers se utilizaron para rastrear la actividad de los empleados en las computadoras, pero esto rápidamente se volvió útil no solo para los piratas informáticos, sino también para los vendedores de Internet que usan Keyloggers para monitorear las actividades de sus visitantes web.

Tabla de contenido

Los keyloggers también son conocidos por cómo operan. Por ejemplo, hay aquellos que infectan páginas web y roban sus datos si visita tales páginas, mientras que otras se adhieren a su navegador como extensiones ocultas, a menudo evadiendo la detección por antimalware, e informan cada pulsación de tecla realizada a través de la aplicación.

Los anteriores son Keyloggers basados en software, pero también hay keyloggers de hardware como un conector adicional en su computadora, una superposición de teclado u otras piezas de hardware que es menos probable que esté sometido en casa.

Las posibilidades de ser golpeadas por uno de estos son muy escasas en comparación con el tipo de virus que los piratas informáticos atacan las plataformas de Internet con los que deberíamos estar más preocupados.

Cómo se instala un keylogger en una computadora

Los keyloggers a menudo se instalan en su computadora como parte de un troyano, que se disfraza de una utilidad útil. Una vez que descarga e instala la aplicación, funciona pero desliza malware a su computadora, o no funciona como se prometió.

Una vez que se instale el keylogger, se seguirá ejecutando cada vez que inicie su computadora y registra las teclas que realiza en campos específicos en los sitios web, o en cada keystroke que realice en su computadora.

Esto sucede porque los troyanos generalmente operan como un paquete con diferentes elementos que manejan tareas especializadas. El primer troyano podría ser en forma de descargador, lo que permite al hacker cargar malware a su computadora, mientras que el keylogger registra sus teclas y un programa diferente envía su información a través de la web.

Si desea evitar que los keyloggers se instalen u operen en su computadora, su mejor oportunidad es bloquearlo antes de la instalación teniendo un fuerte software antimalware.

Sin embargo, el keylogging es una rutina normal para algunas empresas o padres que la usan para monitorear la actividad de sus hijos, por lo que el software de seguridad a menudo lo pasa por alto. Lo que es peor es que hay keyloggers que entran como parte de una actualización, que generalmente logran escapar de la detección por el software de antimalware.

Todo esto hace que sea más difícil evitar la entrada de Keyloggers a su computadora, por lo que debe estar más atento y escéptico sobre cualquier aplicación o programas gratuitos que descargue a través de Internet en su computadora.

Cómo detectar y eliminar un keylogger

A diferencia de Spyware y otros tipos de malware que normalmente ralentizarían su computadora, un Keylogger no. De hecho, ni siquiera sabrá que está en funcionamiento, por lo que no es tan fácil de detectar.

El administrador de tareas de su computadora puede mostrarle cualquier software indeseable que pueda estar ejecutándose en su computadora, pero para detectar un keylogger, necesitará un programa más fuerte adecuado para la tarea.

El mejor método para detectar y eliminar un keylogger es mediante una combinación de un software anti-kilogger y anti-rootkit fuerte que puede encontrar y eliminar los keyloggers que su antivirus o antimalware.

Los anti-kilogadores generalmente auditan todos los procesos que se ejecutan en su computadora, incluidas las aplicaciones y servicios de fondo, el sistema operativo y todas las otras configuraciones.

Sin embargo, un programa anti-keyeylogger especializado en sí mismo no es suficiente para eliminar el keylogger, por lo que necesitará un programa anti-rootkit y posiblemente realizar una nueva instalación de su sistema operativo.

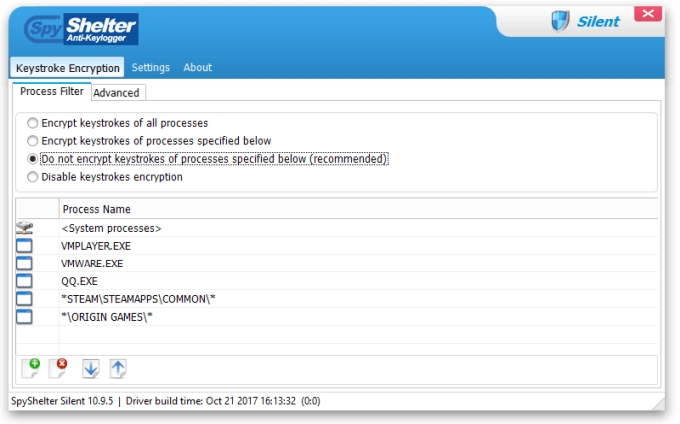

Algunos de los mejores anti-kiloggentes que puede usar incluyen SpyShelter y Zemana. SpyShelter solo está disponible en las computadoras de Windows, y funciona mejor cuando se ejecuta todo el tiempo para detectar y bloquear los keyloggers de la instalación en su computadora.

Ofrece varios mecanismos de defensa contra los keyloggers además de la prevención, como escanear las operaciones de su computadora para actividades sospechosas e intenta eliminarlos, o revueltos y cifra sus pulsaciones de teclas para que sean inútiles para los Keyloggers.

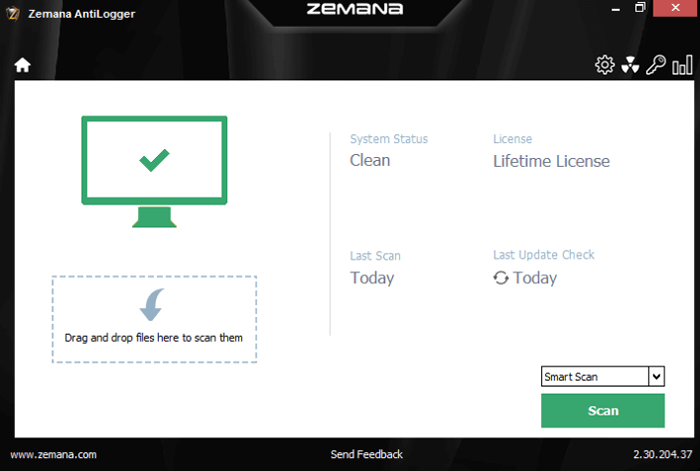

Zemana es otro sistema de software anti-logger que proporciona un conjunto de antimalware completo con un escáner de malware, un bloqueador de anuncios, un ejecutor de cifrado y protección de ransomware.

No es tan fuerte como SpyShelter, pero también es un programa solo de Windows, y funciona en segundo plano, monitoreando cualquier actividad sospechosa, realizando escaneos periódicos del sistema y escaneando sus descargas e instaladores para malware para malware.

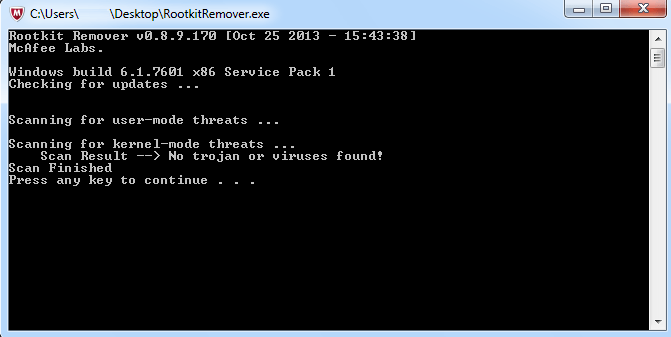

También puede usar programas anti-Rootkit para eliminar RootKits de su computadora. Algunas buenas opciones incluyen Malwarebytes, removedor de McAfee Rootkit o BitDefender Rootkit.

Los programas anti-Rootkit son su segunda línea de defensa donde los sistemas de anti-kilogger especializados no funcionan.

MalwareBytes es un programa anti-Rootkit de uso gratuito de Windows que funciona a través del sistema operativo de su computadora, escaneando para varios virus y keyloggers rootkit. También realiza escaneos del sistema a pedido, o si lo prefiere, puede realizar un escaneo completo y reiniciar su computadora para aplicar los cambios.

También puede probar el remover RootKit gratuito, solo Windows, McAfee, que proporciona escaneo a pedido y elimina cualquier RootKits que detecte, incluidos Keyloggers.

Conclusión

Si sospecha que su computadora podría estar instalada un keylogger, puede verificar primero su administrador de tareas para obtener cualquier proceso sospechoso, o usar el software anti-keylogger y anti-rootkit para ayudarlo a escanear y deshacerse de él.

Como siempre, la prevención es mejor que la cura, así que sea muy cauteloso sobre las aplicaciones o programas que descarga, las páginas web que visita y, lo que es más importante, mantenga su sistema operativo y los navegadores, entre otros software actualizados para bloquear cualquier exploits.

- « Cómo alternar automáticamente los modos Dark & Light en Windows 10

- Cómo avanzar sin abrir la puerta a los piratas informáticos »